Как проверить, не украли ли вашу личность

Ранее мы уже рассказали вам, что такое кража личности, как и для чего ее воруют, какие меры принять для защиты от утечки персональных данных. В этом материале я расскажу, как проверить, не утекли ли уже ваши данные в руки злоумышленников.

Сразу хочу отметить: мне не известно гарантированных способов проверки, способных дать точный ответ о наличии или отсутствии ваших персональных данных у недоброжелателей. Все предложенные инструменты имеют ограниченные возможности, однако нередко подобная проверка может выявить утечку.

Это одна из тех глав, с которыми я рекомендую ознакомиться всем читателям курса, независимо от задач, побудивших их к изучению данного сайта. Начать эту главу я предлагаю с небольшого теста.

Проверка аккаунтов на предмет утечек

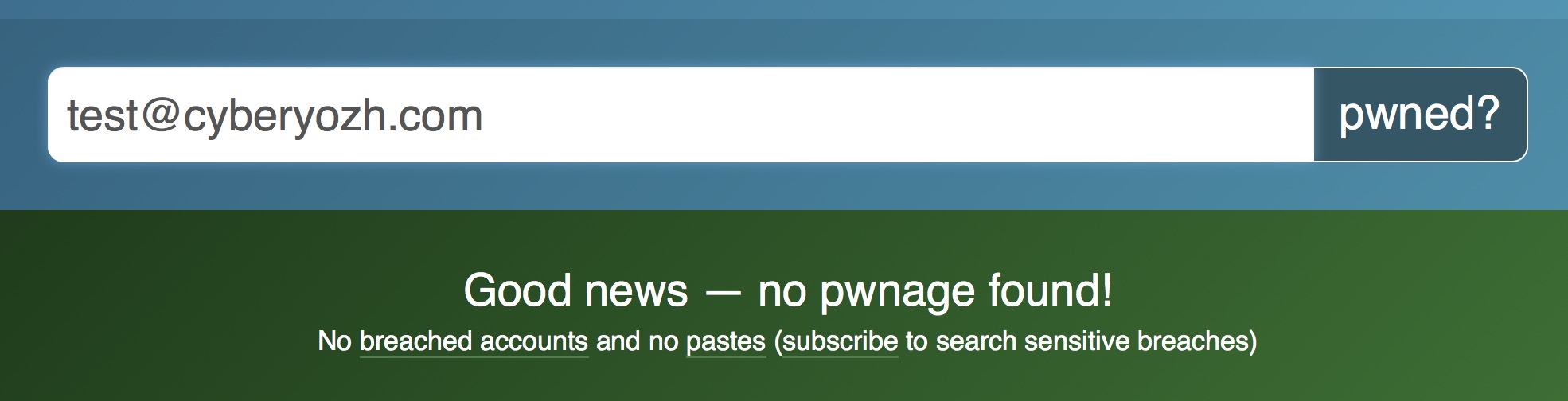

Проверить наличие своих аккаунтов в публично известных утекших в сеть базах можно по этой ссылке. Утечка данных не всегда сопровождается кражей личности, так, например, доступа к электронной почте может быть недостаточно для кражи личности, если никакой информации там нет.

Даже кражу аккаунта в социальной сети, если там нет подлинной информации, не следует считать кражей личности. Однако ваши аккаунты могут быть использованы в противоправных целях, о которых мы рассказывали в этой главе, и это может привести к последствиям пострашнее кражи личности.

Мониторинг утечек

Многие персональные данные оказываются в руках хакеров, спецслужб, а то и вообще в свободном доступе из-за утечек с сайтов. Вам надо быть в курсе новостей об утечках, и если на скомпрометированном сайте были ваши персональные данные, вы по крайнее мере будете осведомлены, что теперь эти данные в руках плохих парней.

Мы подробно рассказываем, как следить за утечками, в главе, посвященной утечкам данных. Конечно, этот метод не дает гарантий, так как об утечке могут не узнать или новость не появится на предложенных сайтах. Иногда об утечках становится известно слишком поздно, как в случае с пользователями Yahoo, узнавшими лишь спустя несколько лет, что все электронные почтовые ящики были скомпрометированы (кроме компрометации, стало известно, что спецслужбы США имели доступ к почте и