Виртуальная машина и виртуальная операционная система

Что такое виртуальная машина и виртуальная операционная система

Виртуальная машина –это искусственно созданный при помощи специального ПО виртуальный компьютер. Виртуальный компьютер имеет свою оперативную память, жесткий диск и процессор. Проще говоря, это компьютер в компьютере, который использует часть ресурсов основного компьютера (оперативную память, процессор и жесткий диск).

Что же это за специальное ПО? В рамках курса мы разберем два популярных программных обеспечения для создания виртуальной машины − VirtualBox и VMware.

Виртуальная операционная система − это операционная система, установленная на виртуальную машину. Вы можете установить на виртуальную машину любую систему, которую можете установить на свой компьютер и которую поддерживает ПО, используемое для виртуализации. Предлагаемые нами VirtualBox и VMware поддерживают все известные мне десктопные операционные системы: Windows, Linux, macOS, FreeBSD.

Часто нам задают вопрос: «Не повлияет ли создание виртуальной машины на работу моего компьютера?» При создании виртуальной машины вы самостоятельно указываете, сколько готовы выделить оперативной памяти и пространства на жестком диске. Разумеется, для создания виртуальных машин нужны достаточно мощные компьютеры, имеющие не менее 4 GB оперативной памяти.

Как выглядят виртуальная машина и виртуальная операционная система

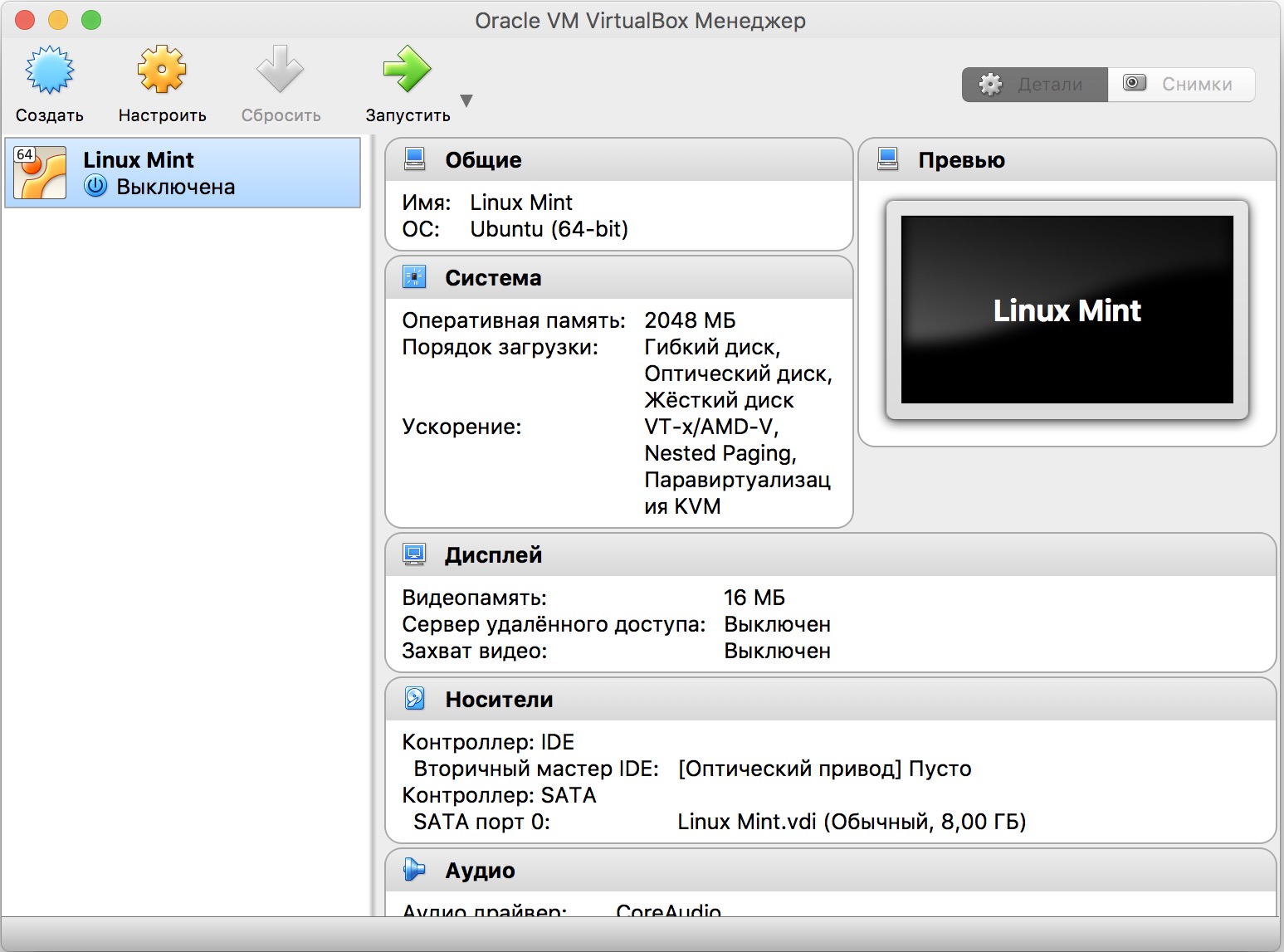

Для многих новичков это звучит страшно, сложно и непонятно. Давайте я покажу вам, как это выглядит на практике. Вот у меня есть ноутбук, где в качестве основной системы установлена macOS − это называется хостовая система. Я включил ноутбук и запускаю программу Virtual Box, где находятся мои виртуальные системы.

Они идут списком слева, у вас к концу изучения курса появится там штатный набор, − Windows, Tails, Whonix, Mint.

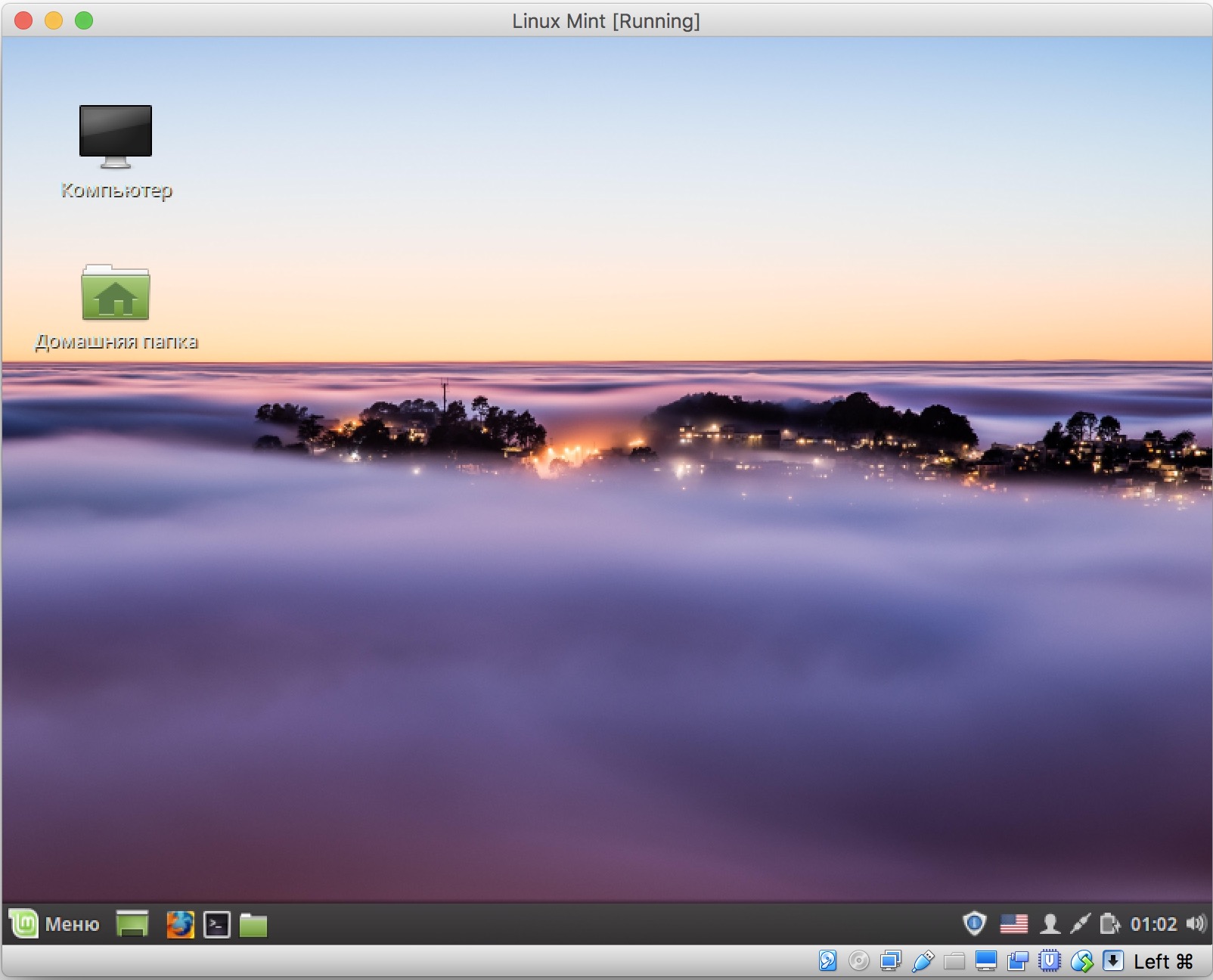

Выбираю, например, Linux Mint, и она запускается как программа в моей хостовой операционной системе. Это и есть виртуальная операционная система, ее принято называть гостевой системой.