Аудит списка установленных программ и приложений

Многие ждали, что первой главой и советом в разделе, посвященном программному обеспечению, будет рекомендация обновить программы, качать их из надежных источников, провести аудит прав, интернет-трафика – все это, безусловно, важно, и мы обязательно займемся этим в рамках настройки комплексной безопасности, но начнем мы с аудита установленных приложений.

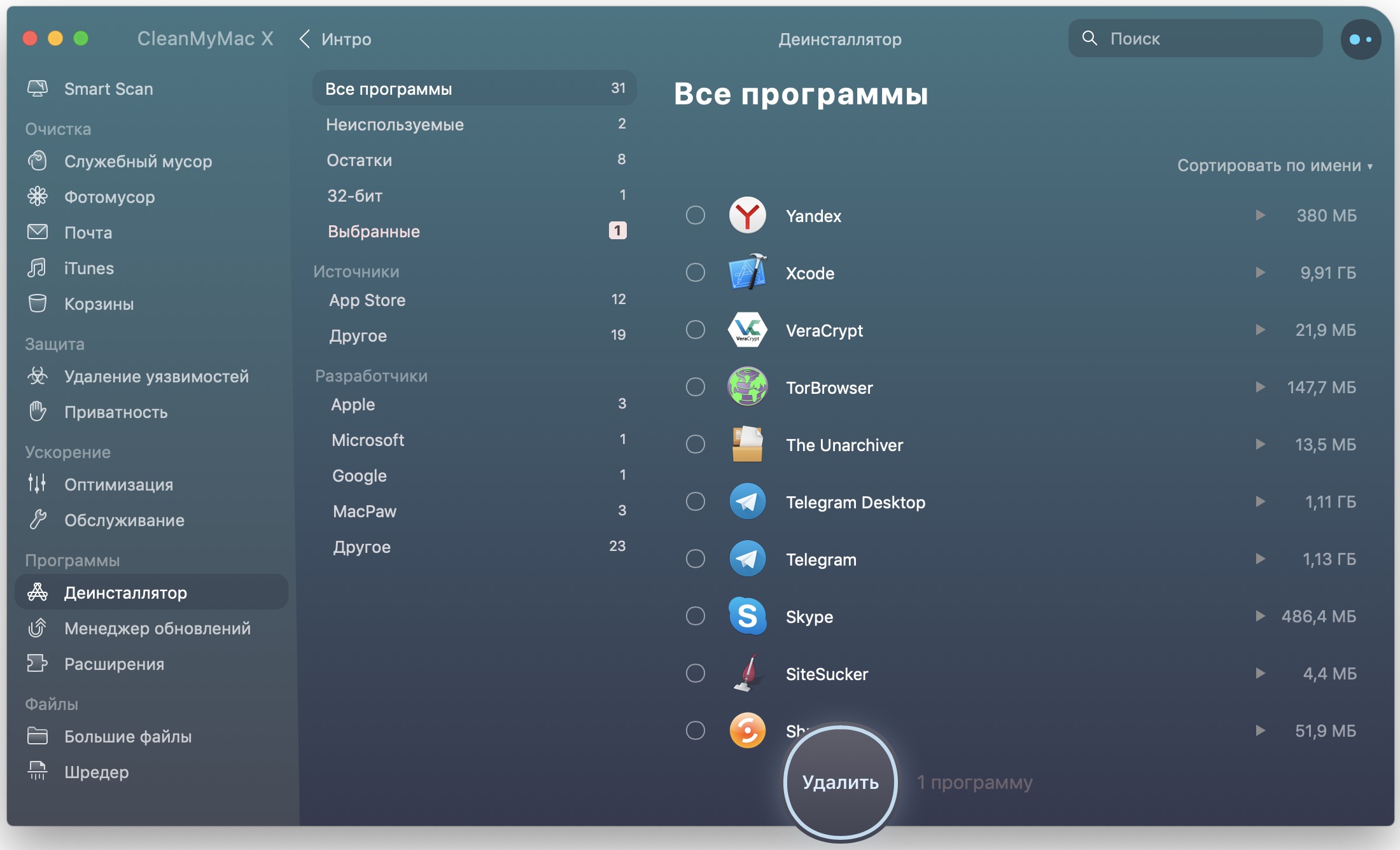

Что это значит? Это значит, что вам надо открыть список приложений и удалить у себя все программы, которые вы не используете. Это универсальное правило, оно касается и компьютеров, и телефонов, и планшетов.

Часто после покупки нового смартфона на него закачивают массу приложений, многие из которых никогда не будут использоваться. Еще хуже ситуация обстоит со старыми устройствами, где за годы использования могут быть установлены десятки программ. Все это обязательно следует удалить.

После того как вы удалите неиспользуемые программы, еще раз пересмотрите список и удалите приложения, которые используете очень редко или планируете использовать в будущем. У вас не должно быть программ, которые «может быть, позже понадобятся». Если они вам понадобятся, вы всегда сможете их установить.

Особенно я советую удалять приложения банков. Некоторые их приложения обладают функционалом и правами, которым позавидует любой ратник. Например, приложение «зеленого» банка может постоянно собирать информацию о всех используемых владельцем приложениях, проводить сканирование системы, читать и отправлять СМС, получать без уведомления изображения с обеих камер и просматривать контакты. Приложение также имеет доступ к истории браузера, может слушать звонки, изменять настройки устройства и постоянно собирать данные геолокации.