Экстренное уничтожение мобильного телефона и планшета

Видя популярность вопроса экстренного уничтожения устройств, хотел бы рассказать про экстренное уничтожение мобильных телефонов и планшетов. Итак, у нас имеется: хакер, настойчивый стук в дверь, люди в масках в глазке двери. Если говорить честно, обычно у хакеров в квартирах есть звонки, а в глазке будет соседка, которую попросят помочь, но нам интересна реакция хакера, которому срочно нужно уничтожить свой мобильный.

Наверное, первый вариант, который приходит в голову,‒выбросить телефон из окна, но об этом приеме знают, и он работает плохо. В сети есть видео с хакером, который поступил подобным образом, правда с компьютером и флешками, и ему это не помогло.

Еще один вариант, который сразу приходит на ум,спустить устройства в канализацию. Обычно так поступают с деньгами, но едва ли какой смартфон получится спустить в унитаз, я уже не говорю о планшете.

Разбивание молотком я тоже не рассматриваю. Современные смартфоны неплохо защищены от ударов, поэтому с высокой вероятностью небольшим домашним молоточком вы не только не повредите диск, но даже не выведете телефон из строя.

Кислота также может не привести к результату, если речь идет о хорошем смартфоне. Вот видео, наглядно демонстрирующее, как непросто может быть уничтожить смартфон в кислоте.

Системы экстренного уничтожения данных

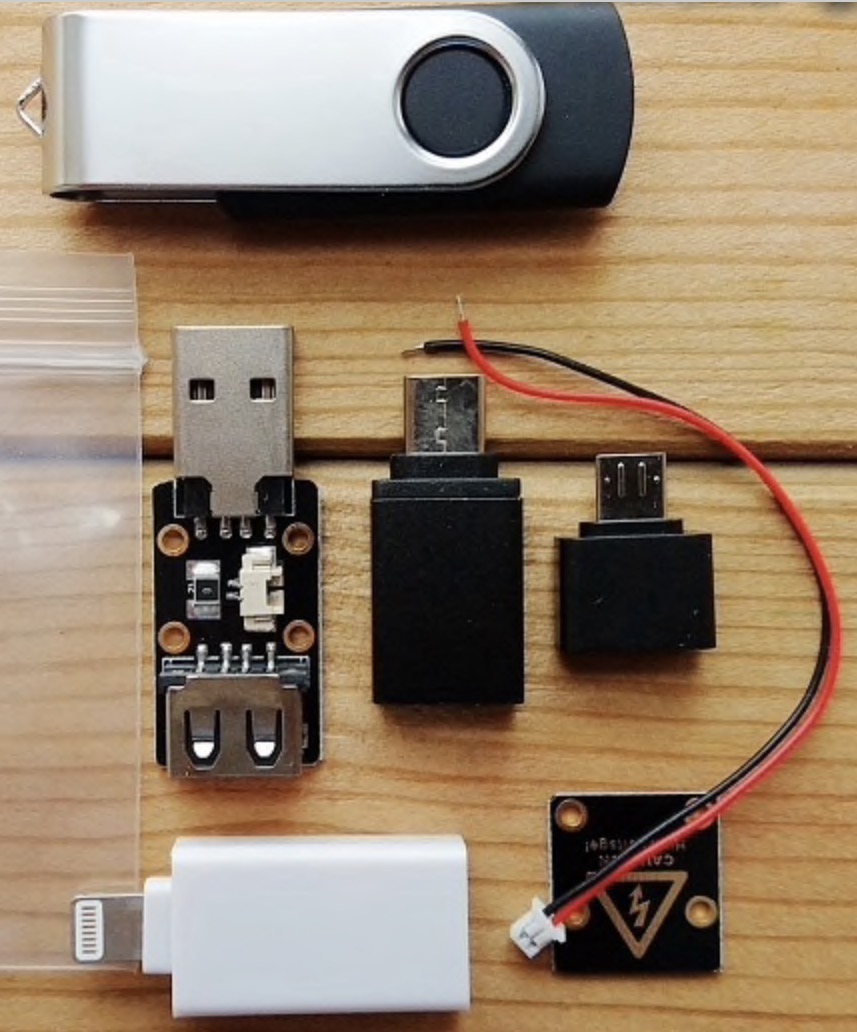

Я вам расскажу о трех эффективных методах уничтожения. Первый метод – электромагнитные комплексы для уничтожения данных. Вот как они выглядят:

При визите незваных гостей в этот ящик кладутся внешние жесткие диски, флешки, планшет и телефон. Ящик закрывается, нажимается кнопка активации, дальше раздастся звуковой сигнал – и все. Устройства больше не содержат никакой информации, теперь хакер может идти открывать дверь, пока ее не повредили ломом или болгаркой.

Вот видеодемонстрация работы подобной системы.

В данном видео уничтожается жесткий диск компьютера, но, поверьте, никакой разницы, уничтожать жесткий диск компьютера или телефон, нет. Единственное, что системы уничтожения такой формы, как на видео, не подойдут для экстренного уничтожения планшета, для этого нужно устройство вроде «Кейс», показанное на изображении выше.