Безопасное открытие коротких ссылок

Короткие ссылки – один из самых распространенных инструментов для атаки. Нет ничего проще, чем замаскировать вредоносный сайт или ссылку на скачивание вредоносного программного обеспечения при помощи укорачивателя ссылок, например Bitly.

В этой статье я хочу предложить свои рекомендации по проверке и безопасному открытию коротких ссылок.

Первым делом проверьте, куда ведет скрытая ссылка. В этом вам поможет сайт unshorten.it. Его функционал предельно прост: он позволяет узнать, куда ведет короткая ссылка, не открывая ее.

Помните, что подобные сервисы могут логировать и сохранять данные, в том числе конечные ссылки с ценной для вас информацией.

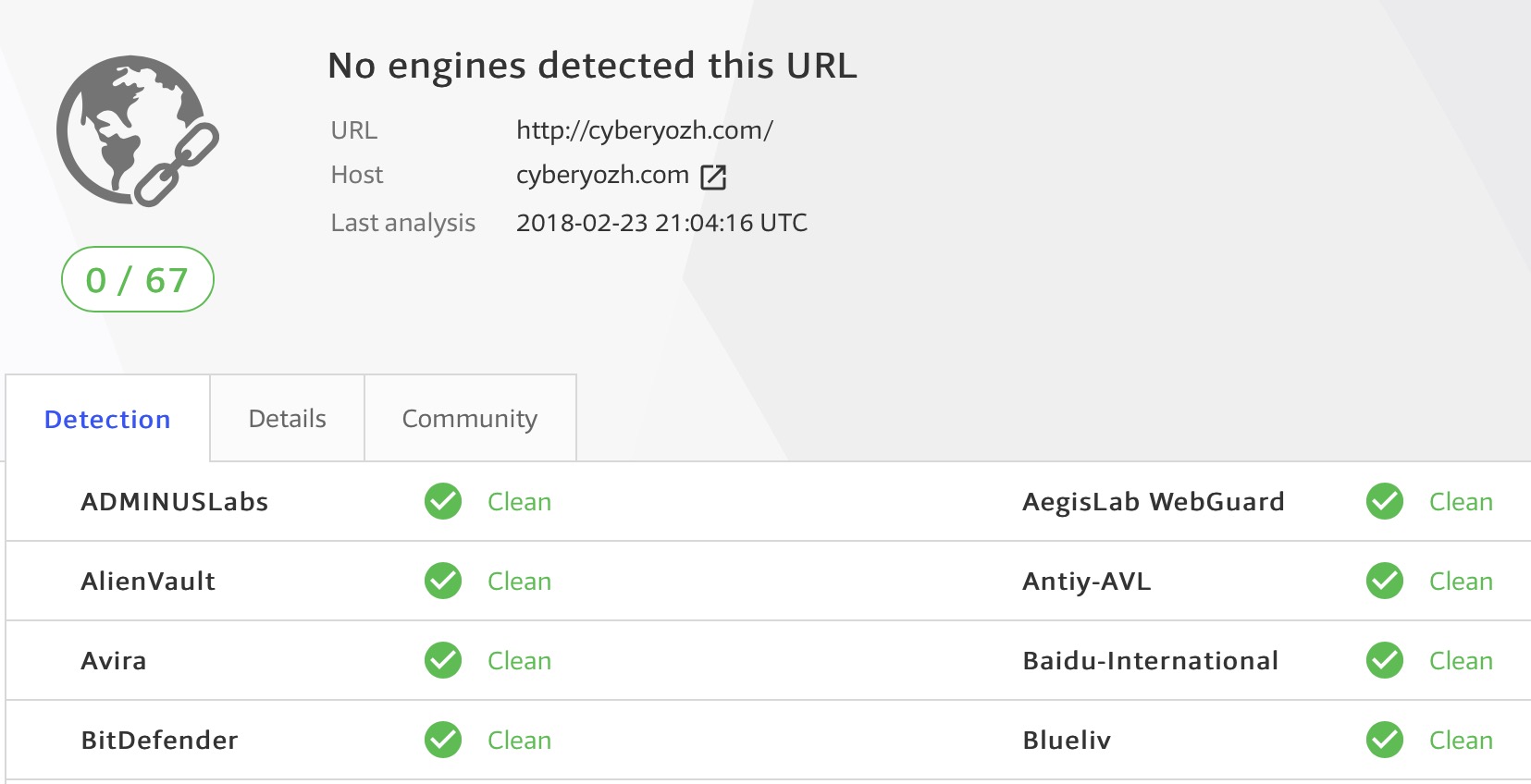

После получения конечной ссылки проверьте ее на сайте VirusTotal. VirusTotal я рекомендую вам поставить в виде расширения браузера для удобной проверки подозрительных сайтов в будущем.

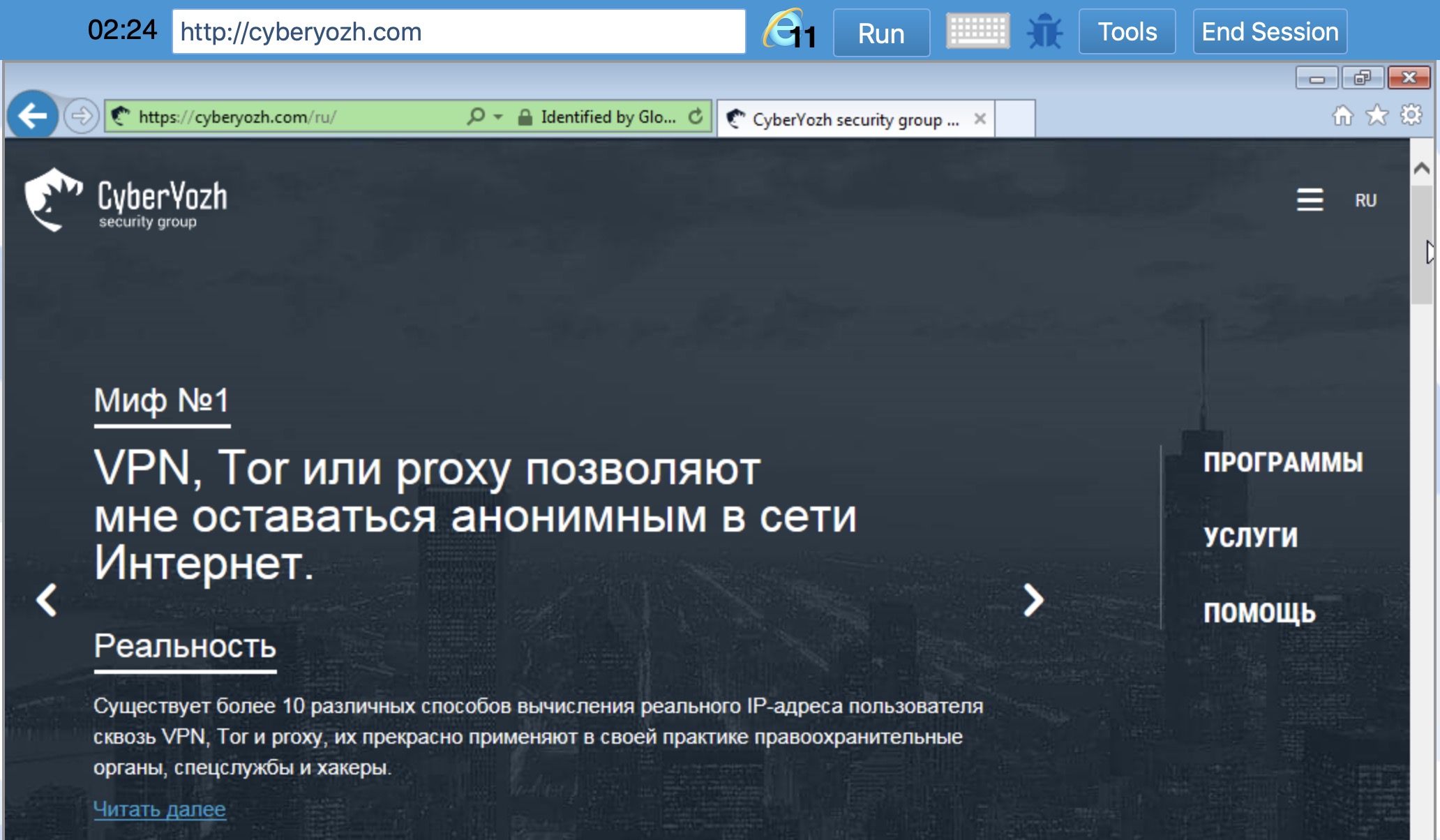

К сожалению, это не всегда эффективное решение. Иногда злоумышленники делают промежуточный безобидный сайт, который скрывают короткой ссылкой. В таком случае проверка покажет, что сайт не несет угрозы, однако после его открытия в браузере вы будете переадресованы на конечный вредоносный сайт.

Да и сам VirusTotal нередко не может распознать угрозу, потому, в случае наличия подозрений, запустите сайт в виртуальной среде или песочнице. Если у вас не настроена виртуальная среда в качестве временного решения для просмотра сайтов, вы можете воспользоваться сервисом Browserling.com. Но открывать там страницы, содержащие приватную информацию, я настоятельно не рекомендую, так как все ваши действия и передаваемые данные могут собираться и сохраняться.