Знакомство с PGP

Вы не можете говорить, что настроили комплексную безопасность, если не умеете работать с PGP. Это очень важная глава, да и в целом раздел о PGP – один из самых важных в курсе.

PGP (Pretty Good Privacy) – один из самых надежных инструментов для шифрования, о котором мы будем рассказывать. Технология PGP поможет вам надежно зашифровать как электронную почту, так и любые другие текстовые сообщения.

На сегодняшний день не известно ни одного способа взлома данных, зашифрованных с помощью PGP. У технологии не обнаружено никаких серьезных уязвимостей, ее алгоритм не поддается «грубому» взлому путем перебора даже современному суперкомпьютеру.

Вы могли встретить в СМИ информацию о критических уязвимостях PGP, но они не связаны с надежностью шифрования, а лишь с реализацией PGP в ряде почтовых клиентов. Мы подробнее поговорим об этом в главе, посвященной шифрованию электронной почты.

Технология PGP не только обладает высочайшей криптографической стойкостью, у нее есть еще одно преимущество – она абсолютно бесплатна. Ее создатель Филипп Циммерман выложил код в открытый доступ, за что ему огромное спасибо.

Для работы с PGP-шифрованием необходимо, чтобы программное обеспечение для использования PGP было установлено у обоих собеседников, а потому, если ваш друг/партнер/коллега еще не знает о PGP, скиньте ему ссылку на этот материал.

Использование PGP

Первоначально вам нужно будет создать PGP-ключ. Ключ создается с помощью специальной программы, работе с которой мы научим в рамках этого раздела.

Я не хотел бы вдаваться в теорию шифрования, но одну простую истину вам надо запомнить: PGP-ключ представляет из себя связку публичного и приватного ключей. Публичным ключом можно только зашифровать информацию, а расшифровать ее можно лишь приватным ключом из связки.

Таким образом, с помощью публичного ключа вы не сможете расшифровать даже то, что зашифровали им. Пожалуйста, перечитайте последние два абзаца еще раз и запомните эту информацию.

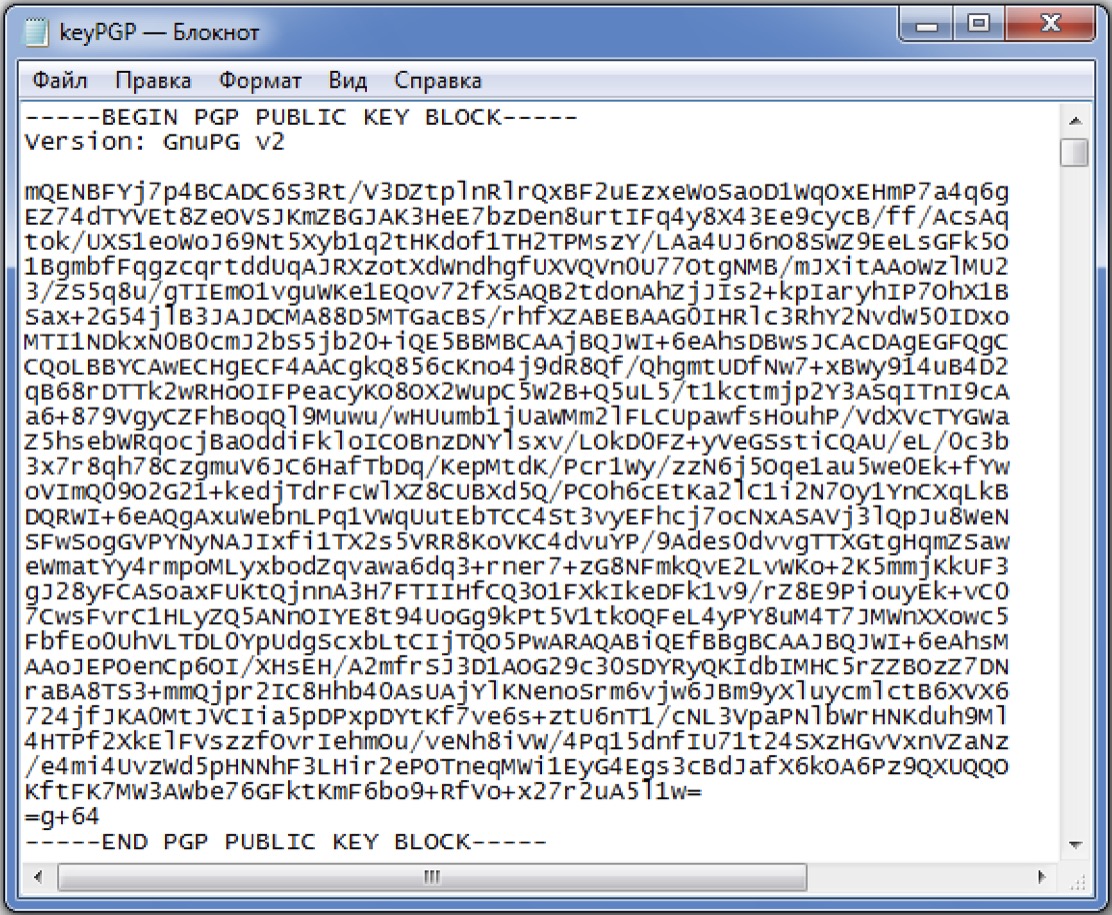

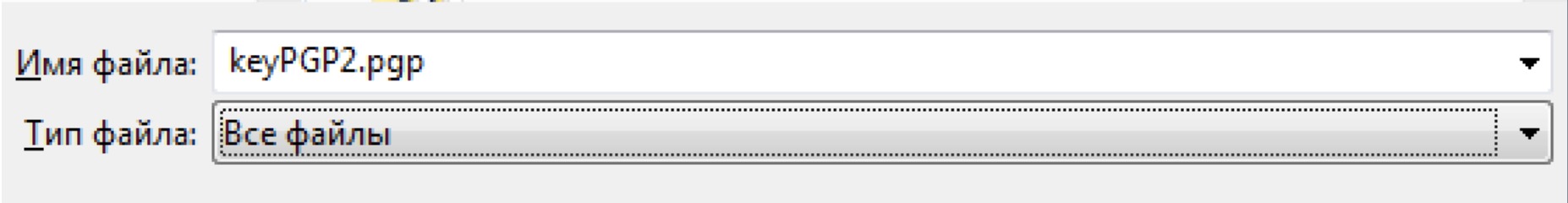

Свой публичный ключ вы сможете извлечь из менеджера ключей на жесткий диск и передавать своим собеседникам, кроме того, его можно открыть через любой самый простой текстовый редактор и передать в текстовом виде.

Можно ли публиковать свой публичный ключ, например, в своем блоге или сайте? Да, многие так и делают, это не несет никакой угрозы для безопасности общения, но с точки зрения анонимности есть некоторые риски быть идентифицированным. Перехватив зашифрованное сообщение и имея ваш публичный ключ, недоброжелатели поймут, что это сообщение зашифровано вашим публичным ключом, а значит, адресовано вам.