Взлом компьютера через горячие клавиши

При настройке комплексной безопасности есть множество рекомендаций, необходимость их выполнения зависит от уровня вашей паранойи и угроз, от которых вы хотели бы защитить себя. Одну из таких рекомендаций мы рассмотрим сегодня. Я не буду ни советовать выполнять ее, ни отговаривать – просто расскажу о ней как есть.

Я ранее уже писал об атаке BadUSB. Это очень опасная атака, когда устройство, подключаемое через USB-порт, начинает выдавать себя за другое. Например, USB-флешка представляется компьютеру клавиатурой и получает все права клавиатуры.

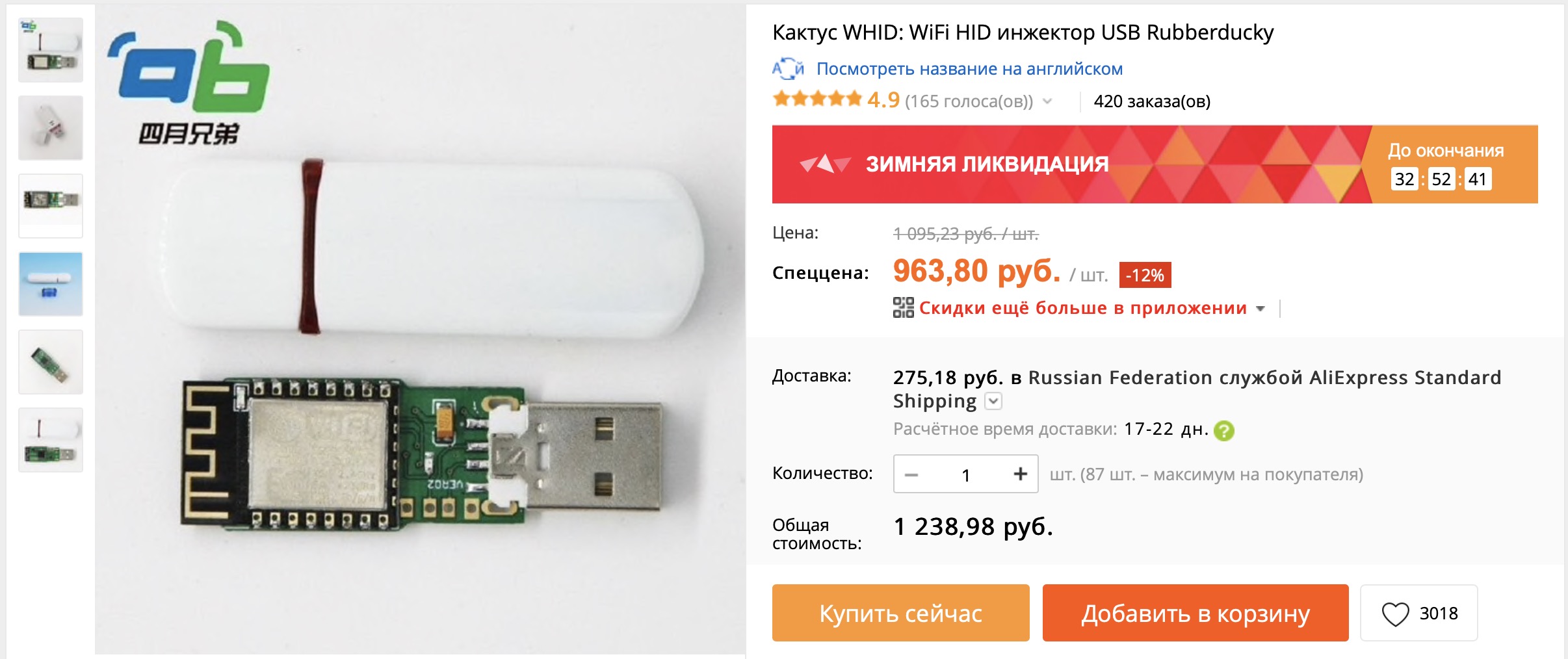

Подобные устройства вы можете купить на форумах даркнета и на AliExpress. Вот пример такого продукта, сам я его не испытывал, но доверюсь отзывам и описанию.

Как вы поняли, управлять устройством можно дистанционно, отправляя на целевой компьютер нажатия клавиш. На первый взгляд это может показаться не более чем забавной игрушкой, однако все меняется, когда мы вспоминаем про горячие клавиши.

Горячие клавиши позволяют нажатием комбинаций на клавиатуре запускать различные приложения и управлять ими. Например, благодаря горячим клавишам можно запустить терминал и в нем выполнить нужные команды.

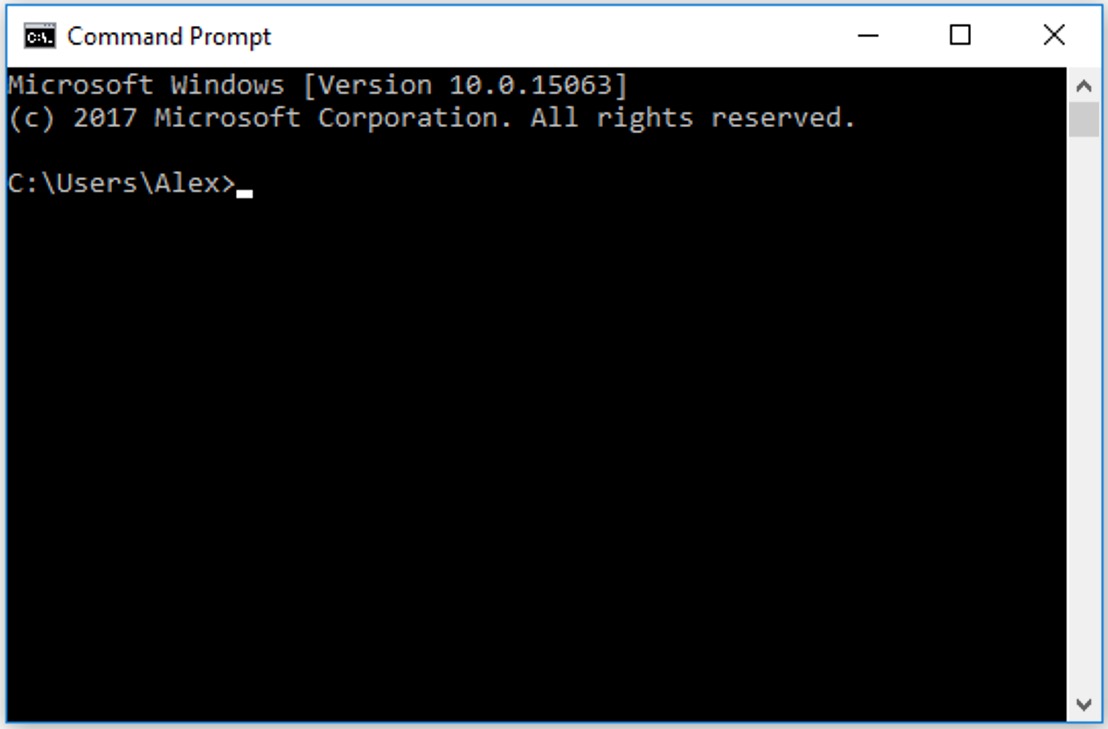

Итак, злоумышленник вставляет данную флешку в компьютер жертвы, компьютер воспринимает ее как клавиатуру. Далее при помощи горячих клавиш злоумышленник запускает терминал/консоль.

Например, в macOS можно запустить сочетание command+пробел, затем ввести «терминал» и <Enter>. Пользователи Windows могут запустить консоль комбинацией клавиш Win+r, затем ввести cmd и нажать <Enter>.

Терминал/консоль/командная строка – это инструмент управления компьютером при помощи команд. После запуска терминала/консоли перед атакующим даже без прав администратора открывается масса возможностей, например, скопировать файлы с компьютера и отправить их на сервер или просто удалить.