Разрыв целостности информации в переписке. Сервисы одноразовых записок.

Какой бы надежный способ передачи информации вы ни выбрали, с точки зрения безопасности лучше использовать несколько каналов связи, разрывая ее целостность. Например, если вам надо передать комбинацию логин и пароль, логин вы передаете одним путем, пароль – другим. В данном случае вам помогут сервисы одноразовых записок.

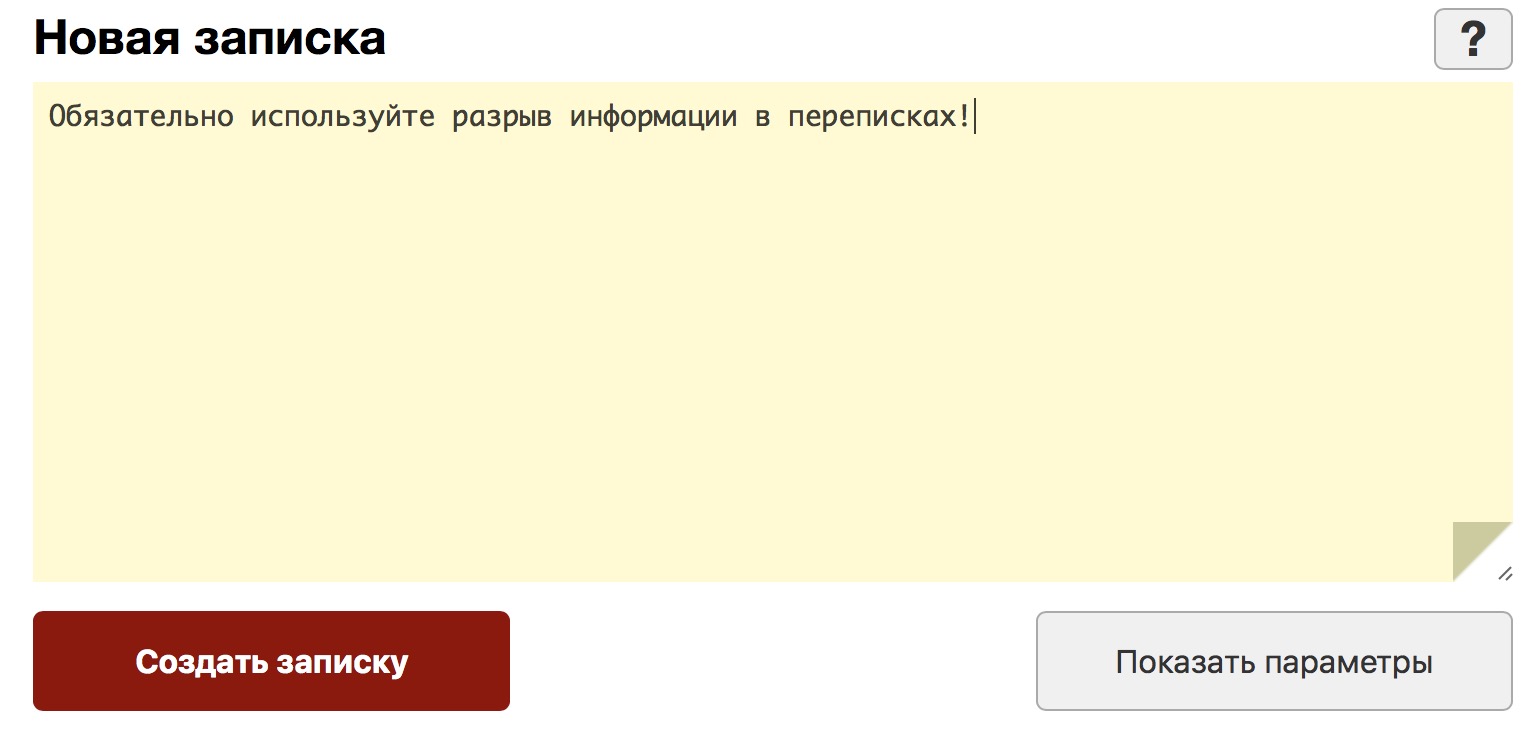

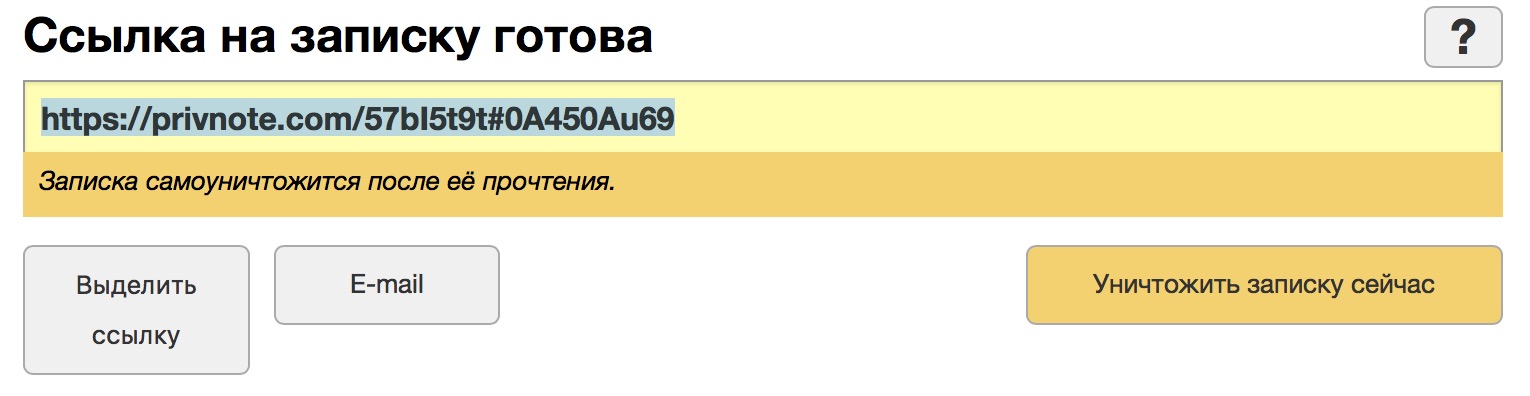

Один из самых популярных сервисов – Privnote. Privnote – сервис, позволяющий создавать одноразовые записки, удаляющиеся после прочтения. Использовать Privnote очень просто: вы создаете заметку, получаете ссылку для одноразового прочтения и передаете ее собеседнику.

Хотя это старый и авторитетный сервис, мы не будем доверять ему всю информацию, его задача лишь разорвать информационную цепочку. Таким образом, ни у Privnote не будет целостной информации, ни в переписке ее не останется.

Обратите внимание на ссылку: она представляет собой адрес сайта/идентификатор заметки#клиентский ключ. Клиентский ключ хранится в ссылке в виде anchor, или по-русски – якоря. Anchor – часть url, которая идет после # в ссылке и никогда не передается на сервер (rfc по url http://www.faqs.org/rfcs/rfc1808.html, раздел 2.4.1). Браузер эту часть ссылки не отправляет, а сервер не принимает, в итоге клиентский ключ не покидает пределы компьютера клиента без его желания. Владельцы Privnote теоретически не могут расшифровать вашу заметку.

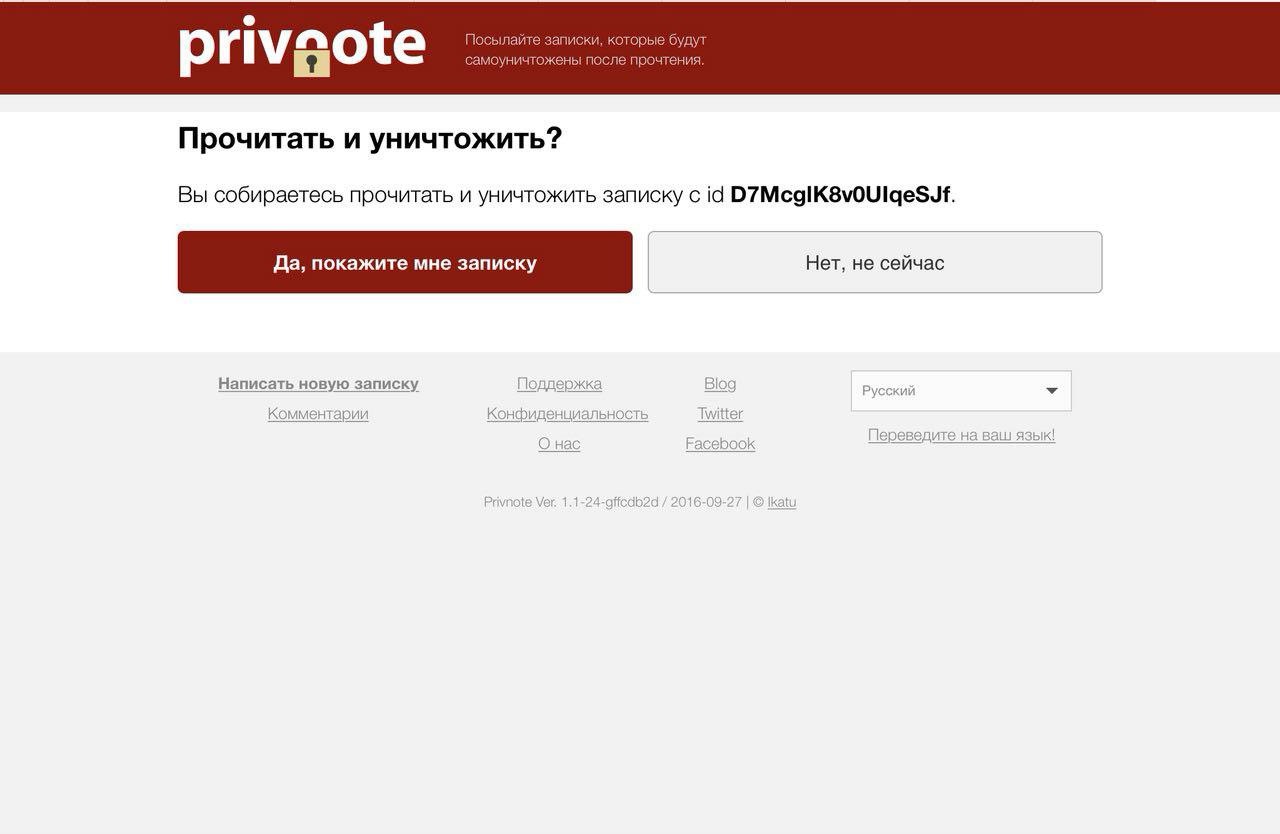

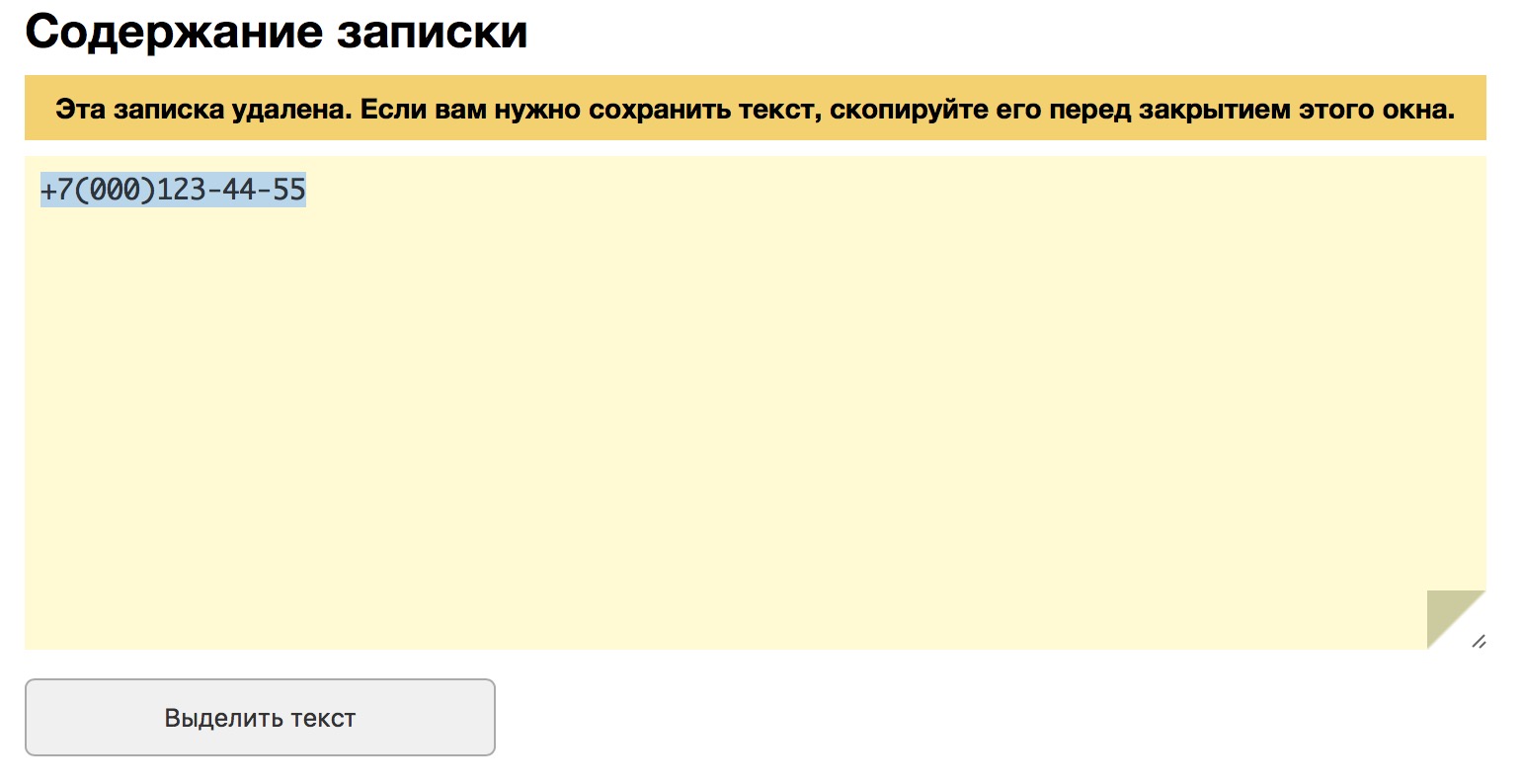

Приведу пример практического использования сервиса Privnote. У вас есть задача передать номер телефона человека и информацию, чтобы в переписке не осталось ценных данных. Вы отправляете собеседнику следующее: «Завтра обязательно позвони https://privnote.com/9qn1wkwq#Kuz62vdzL Иван». При переходе по ссылке собеседник видит записку.

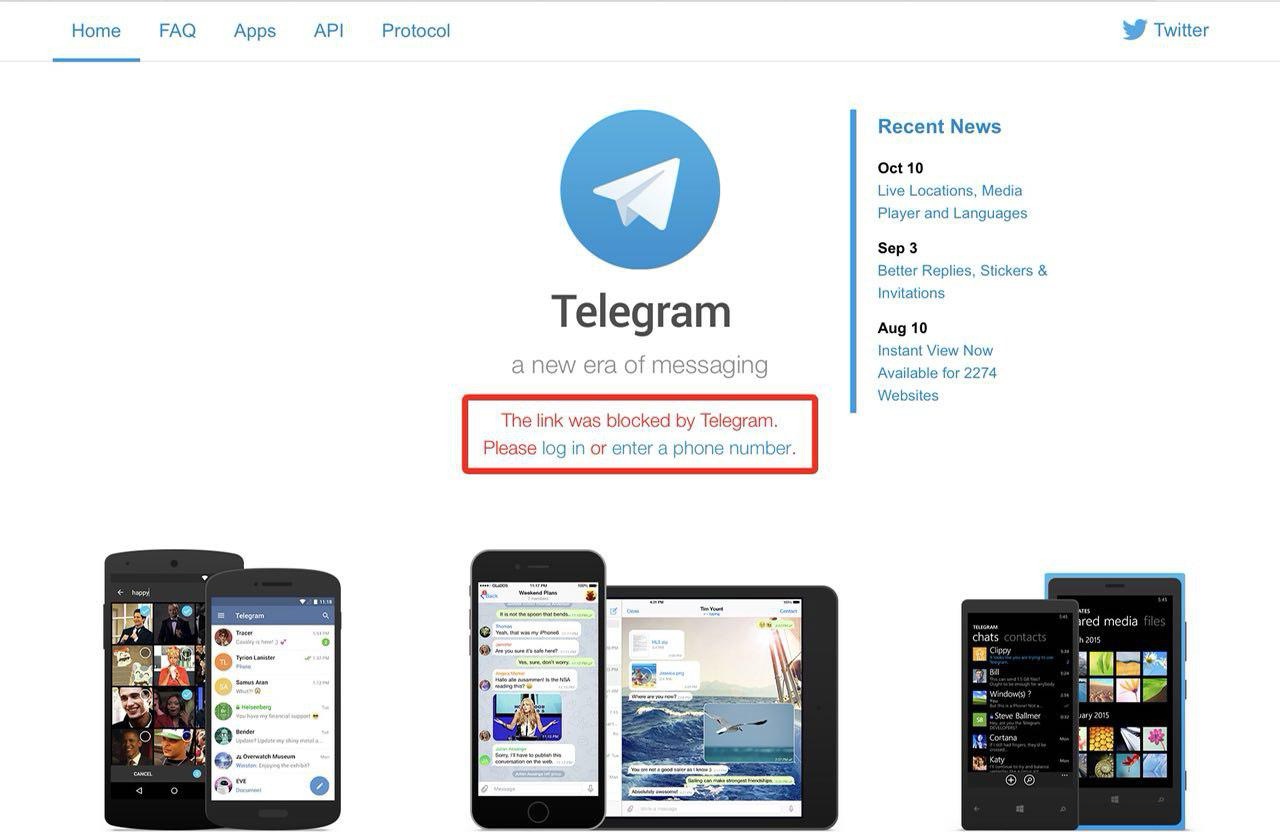

Другой пример. Вам необходимо передать конфиденциальные данные для подключения к серверу. Например, порт, IP-адрес и логин вы отправляете прямым текстом через мессенджер Телеграм, а пароль передаете в виде записки Privnote. Вы отправляете следующее: “111.11.111.111 порт 17893 логин root пароль https://privnote.com/9qn1wkwq#Kuz62vdzL".