Экстренное уничтожение криптоконтейнеров

Бывают ситуации, когда вам необходимо экстренно уничтожить криптоконтейнер с ценной информацией. У вас может быть резервная копия, из которой вы его потом восстановите, или просто ситуация требует немедленного уничтожения данных без восстановления в будущем. У этой задачи есть несколько решений.

Самое простое решение − вынести файл-ключ на microSD и в случае необходимости физически уничтожить ее. Помните, когда мы создавали криптоконтейнер, помимо пароля мы добавили и файл-ключ? Где вы его сохранили? Наверное, на жестком диске, теперь вам просто предстоит перенести его на microSD, а исходный файл уничтожить методом безопасного удаления, о котором мы говорим в главе, посвященной удалению данных.

При надежном уничтожении microSD-карты, например сжигании, восстановить данные в криптоконтейнере практически не будет возможности. Конечно, если у вас нет резервной копии файла-ключа где-нибудь в облаке или альтернативном хранилище.

Из минусов данного пути хотелось бы отметить цену microSD и риск уничтожить ее не полностью, а также то, что криптоконтейнер сам по себе никак не страдает и может быть обнаружен недоброжелателями. Из плюсов данного способа − простота реализации: дойти до магазина, купить microSD и затем перенести на нее файл-ключ − не самая сложная задача.

Второй вариант − Panic Button. Это специальная программа для экстренного уничтожения данных и оповещения о несанкционированном доступе к устройству. Нас в данном случае интересует только экстренное уничтожение данных.

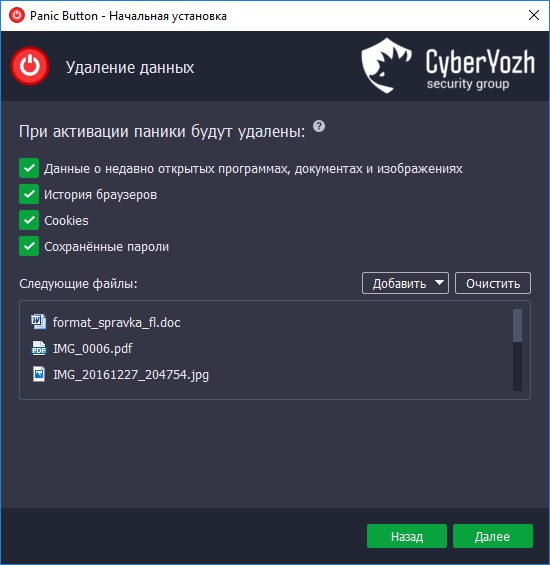

Вам надо скачать и установить программу. При начальной установке на этапе «Удаление данных» добавить в список уничтожаемых файлов криптоконтейнер и другие файлы, которые вы бы хотели уничтожить.