Подсматривание информации на экране

Под угрозой подсматривания я подразумеваю возможность третьих лиц подглядеть информацию на экране жертвы, когда она использует свой смартфон или ноутбук. В особой группе риска находятся любители работать в публичных местах, например в кафе и ресторанах.

Не стоит недооценивать данную угрозу, особенно если вы работаете с информацией, представляющей интерес для ваших недоброжелателей. Я уже рассказывал, как при помощи подглядывания правоохранительным органам удалось расшифровать информацию на зашифрованных устройствах, используемых преступниками.

Но если защитить пароль от подглядывания можно при помощи данной инструкции, то с иной информацией, например переписками, дело обстоит сложнее. Есть несколько решений для защиты, их можно разделить на механические и программные.

Механические решения для защиты от подглядывания

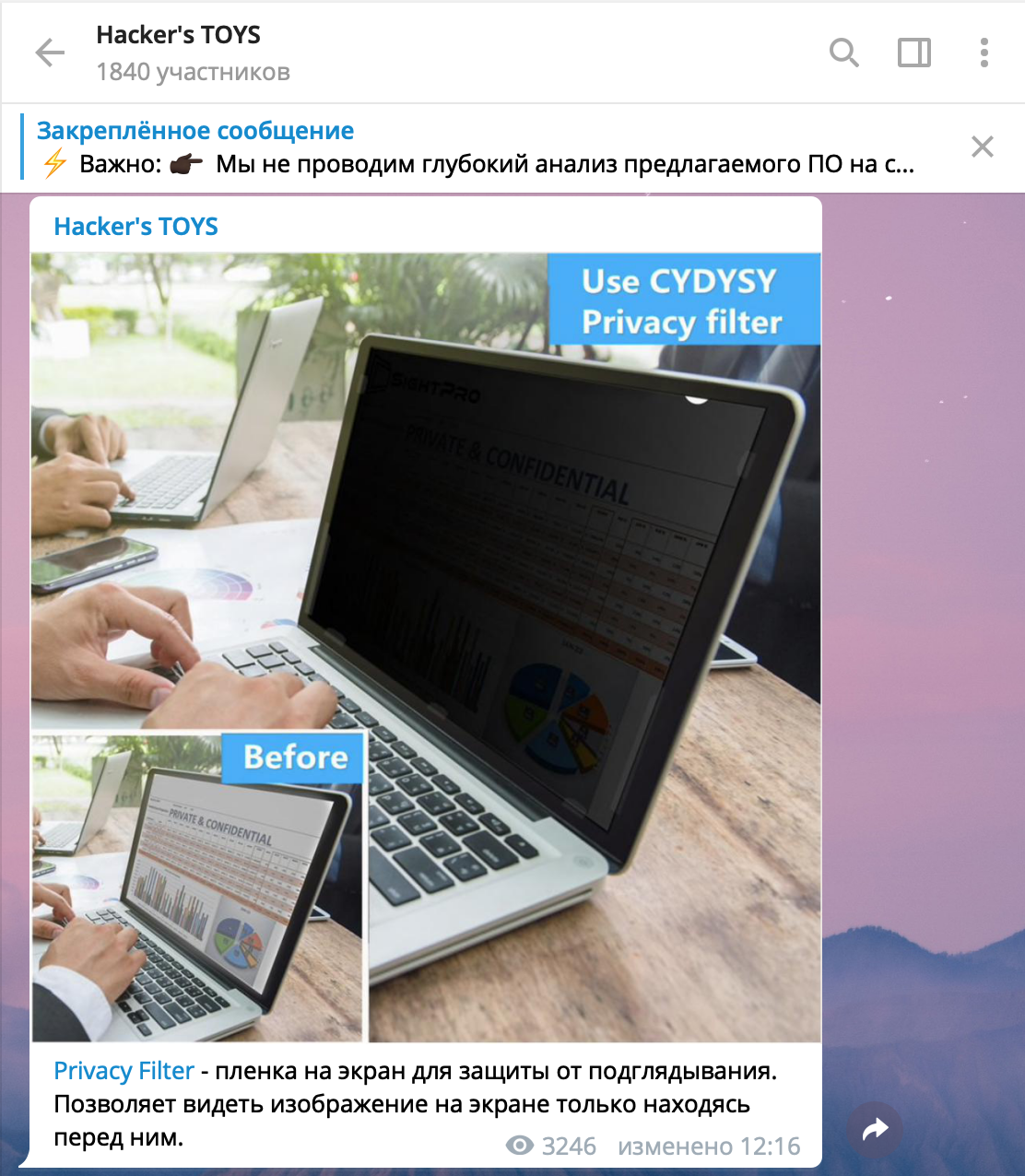

Самыми простыми решениями являются защитные пленки. Они позволяют разобрать изображение на экране только при нахождении перед ним и скрывают изображение от смотрящих на экран под углом. Это изумительное по своей эффективности решение для защиты смартфона, планшета и ноутбука.

У нас в Telegram есть канал Hacker’s TOYS, где мы публикуем информацию о различных решениях, программах и интересных сервисах, там же вы можете найти информацию о защитных пленках со ссылкой на товар.

На рынке есть ноутбуки, в которые защита от подглядывания встроена по умолчанию, например линейка ноутбуков с технологией HP Sure View. Вот видео с ее демонстрацией.

Но пленка не единственное решение, которое я рекомендую. Главная ее проблема – отсутствие защиты от подглядывания со спины: иными словами, люди по бокам от вас ничего не увидят, но человек, находящийся за вами, будет видеть все так же хорошо, как и вы. Но для защиты и от этой угрозы у нас есть решение.

На первой моей работе у нас был офис, где в одной большой комнате сидели и разработчики, и системные администраторы, и, что самое неприятное, начальство. Время от времени наш руководитель любил пройтись и проверить, работают ли его подчиненные или зависают в «аське».