Общие принципы безопасного общения в сети

Это первая глава, и она будет содержать вводный материал, главная задача которого – заинтересовать вас проблемой безопасного общения. Начну эту главу я историей про арестованного хакера.

Так было удобнее

Однажды оперативным сотрудникам удалось поймать хакера, кравшего деньги путем отмены банковских переводов. Суть преступной схемы заключалась в следующем: делался перевод на банковскую карточку, снимался, в тот же момент отменялся и благодаря уязвимости системы возвращался отправителю. В итоге деньги удваивались, что приводило к незаконному обогащению злоумышленников.

Для выполнения такого рода операций хакеру требовалось большое количество людей: программистов, разрабатывавших техническую часть, и так называемых обнальщиков – людей, снимающих средства с банковских карт. А еще были продавцы банковских карт, на которые затем переводились деньги, и так называемые курьеры, кто забирал средства от обнальщиков и покупал на них криптовалюту для хакера.

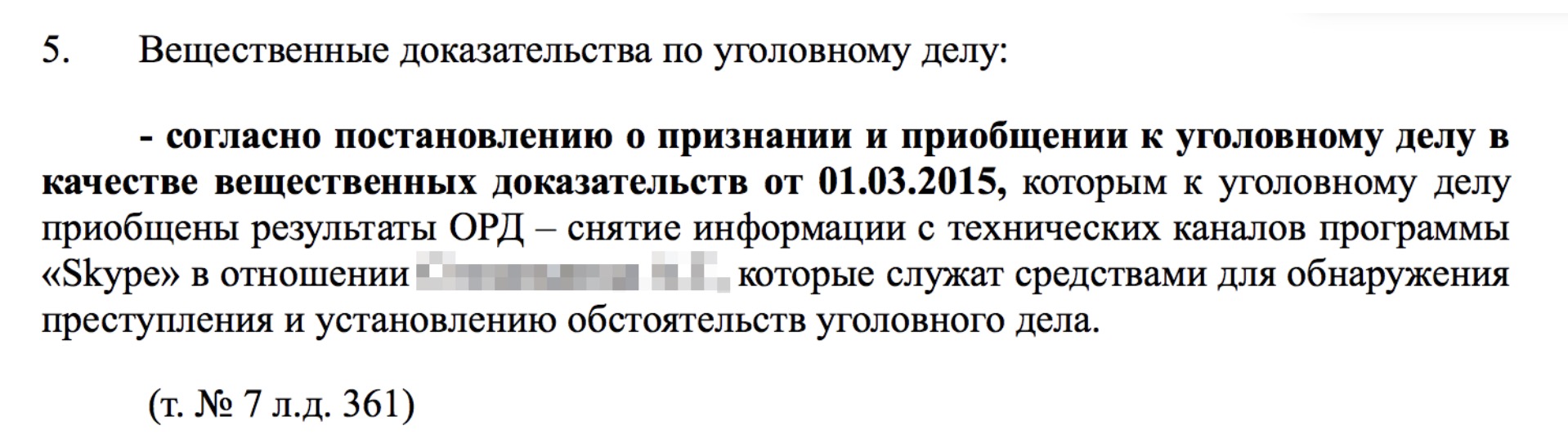

И вот хакера задержали. Он был настоящим профессионалом и придумал сложную схему эксплуатации бреши в банковской системе, но, во-первых, не зашифровал жесткий диск своего ноутбука, а во-вторых, сохранил ВСЮ переписку за два года подготовки и «работы». Эта переписка и стала для него в итоге билетом в тюрьму, хотя он упорно пытался доказать в суде, что она ему не принадлежит.

Но криминалисты сняли отпечатки пальцев с клавиатуры и с корпуса ноутбука, это и стало основным доказательством принадлежности компьютера. Вишенкой на торте стал пароль, который содержал его дату рождения и подкрепил уверенность обвинения.

На одном из следственных мероприятий следователь спросил хакера: «Ну как же так? Такой выдающийся профессионал, украл миллионы, знал, что будут искать, и вся переписка так просто оказалась у нас? Зачем вы её хранили?». На что хакер ответил просто: «Так было удобнее».

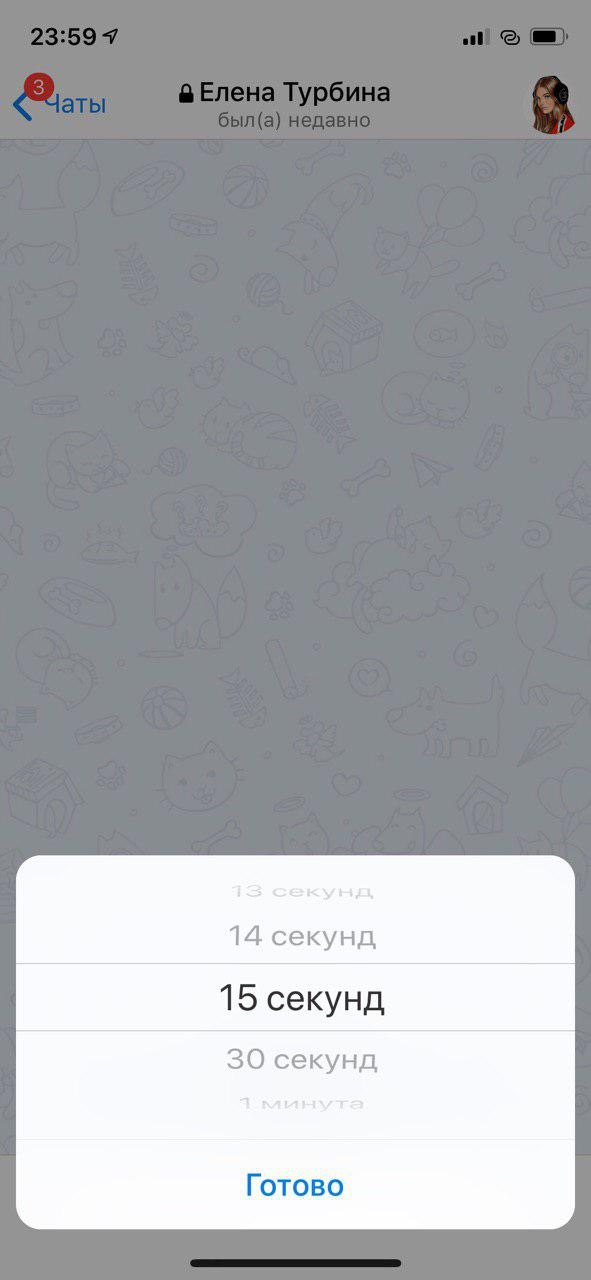

И действительно удобно, когда вся переписка у тебя под рукой и доступна сразу при открытии ноутбука. Когда, после установки мессенджера на новом устройстве, переписка сама загружается с сервера. Когда один мессенджер установлен на всех устройствах, и ты можешь ответить там, где удобно.

Но вот проблема, если вам важна безопасность, то стоит хранить минимум необходимой информации, даже если вы не хакер и банковская система интересует вас только как клиента.