После просмотра американских фильмов многие читатели представляют себе процесс поимки хакеров как захватывающую спецоперацию в виртуальном пространстве, где идет война технологий, а ошибки происходят на уровне кода. Но в реальной жизни все немного иначе − все проще, и хакеров губят не ошибки в коде, а всем нам знакомая лень, потеря концентрации, наивность и глупость. Именно с искоренения этих недостатков вам и придется начать путь анонимной и безопасной работы в сети.

Тактика хакеров

Основное оружие хакера – не только технические знания об уязвимостях в системе, а социальная инженерия. С ее помощью можно получить доступ к целевой инфраструктуре, узнать платежные данные многих людей или заразить устройства пользователей. Поддавшиеся искушению люди не успевают оценить опасность ситуации и сами сообщают злоумышленникам чувствительную информацию либо выполняют какие-либо действия.

Социальная инженерия применяется для различных атак и целей, от создания ботнетов и взлома компаний до массового спама и дезорганизации определенных групп людей с использованием скомпилированных "списков" из различных утечек данных.

Совет

Чтобы повысить уровень безопасности бизнеса крайне необходимо регулярно проводить обучение по кибербезопасности и повышать осведомленность о потенциальных угрозах и способах их предотвращения.Сделайте обучение по кибербезопасности обязательным для всех сотрудников, независимо от их должности и отдела. Каждый сотрудник должен знать об общих типах кибератак, таких как фишинг, вредоносное ПО, социальная инженерия и другие, а также о том, как их распознавать и избегать.

Включите обучение по кибербезопасности в процесс адаптации новых сотрудников. Не откладывайте обучение по кибербезопасности на потом, а проводите его сразу же, как только сотрудник начинает работать в компании.Используйте интерактивные и практические методы обучения. Не ограничивайтесь теоретическими лекциями и презентациями, а вовлекайте сотрудников в активное обучение с помощью игр, симуляций, тестов, кейсов и других форматов.

Основная проблема в сфере кибербезопасности заключается в том, что хотя риски реализации сценария с использованием социальной инженерии можно сократить, полностью исключить их нельзя. Ни тренинги, ни средства программной защиты не могут гарантировать, что сотрудник не поддастся целенаправленным действиям хакера.

Миф

Хакеров губят ошибки в коде или использование против них суперсовременных технологий.Реальность

К аресту большинства хакеров приводили всем нам знакомая лень, потеря концентрации, наивность и глупость.Причины и факторы влияющие на эффективность борьбы с хакерами

Человеческий Фактор

Как ни странно, главная слабость даже самых опытнейших хакеров таится не в их программах и оборудовании, а в них самих. Человеческий фактор – самая сильная уязвимость. Эту слабость используют как сами преступники, так и те, кто их ловит. Самые крупные и громкие взломы были осуществлены с помощью фишинговых писем.

Фишинг – вид интернет мошенничества. Он достигается путём проведения массовых рассылок электронных писем от имени популярных брендов, а также личных сообщений внутри различных сервисов, например, от имени банков или внутри социальных сетей. В письме часто содержится прямая ссылка на сайт, внешне неотличимый от настоящего, либо на сайт с перенаправлением.

Ярким примером является взлом всем известной социальной сети Twitter. Когда 17-летний парень смог взломать огромную корпорацию только за счет фишинга. Администрация сайта более суток не могла справиться с этой атакой. Но существуют и обратные примеры, когда преступники на волне успеха начинают терять голову. Сергей вспоминает случай, когда владелец бот–сети от переизбытка денег начал пополнять телефоны родных и близких. На том и попался.

Ассиметрия во всём

Следы кибератаки легко стираются, вредоносный код программы только ненадолго занимает место на физическом носителе, а затем исчезает. Остается только содержание вредоносной программы. Но и этого недостаточно для идентификации атакующего.

Даже найденным следам не стоит придавать слишком много значения. Улики можно сознательно оставить, чтобы навести на ложный след. Фактически однозначно идентифицировать нападающего может только он сам - признавшись в атаке и приведя соответствующие доказательства.

Как правило, атакуемые системы не реагируют на неудачную попытку взлома, значит, у нападающих есть преимущество во времени. Они могут искать "дыру" в системе столь долго, сколько им хочется. Нападающим достаточно одной удачной попытки, в то время как защищающийся должен уметь выдержать и несколько тысяч атакСандро Гайкен, независимый советник по IT-безопасности при НАТО

Политические причины

Хакеры могут находиться в разных странах, у которых нет соглашений о сотрудничестве в области кибербезопасности или нет желания выдавать подозреваемых в киберпреступлениях. Некоторые государства даже поддерживают киберпреступников в своих интересах. Это создает сложности при преследовании, так как они защищены государством.

О работе проправительственных хакерских групп рассказано в этой статье.

Как ловят хакеров

Способы ловли хакеров зависят от их типов, целей, методов и уровня квалификации. Но в общем случае можно выделить несколько наиболее эффективных методов:

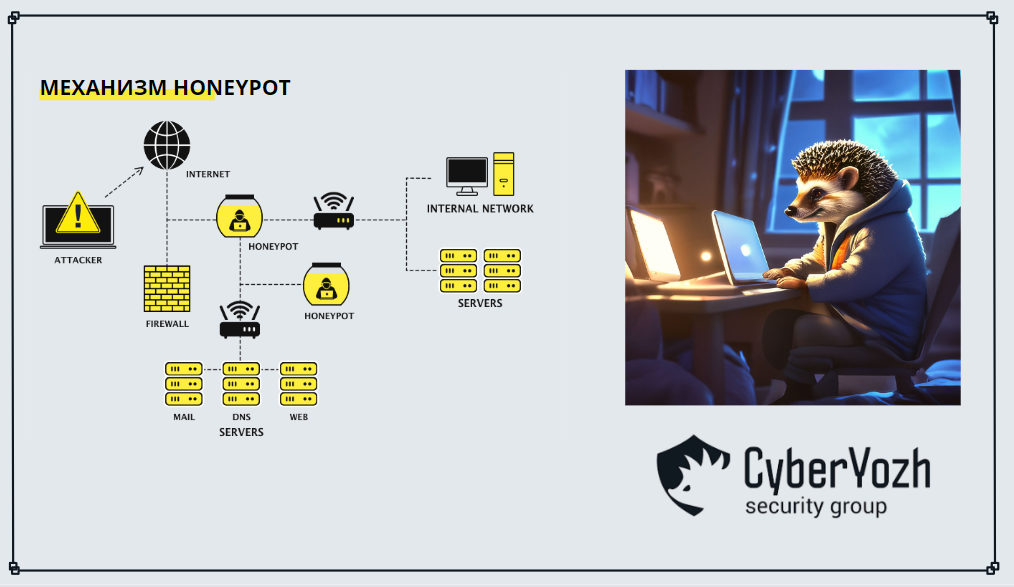

- Использование ханипотов (англ. honeypots) — это специальные системы или устройства, которые имитируют реальные цели для хакеров, но на самом деле служат для их обнаружения, анализа и отслеживания. Ханипоты могут быть разными по сложности, функциональности и внешнему виду. Самые простые приманки (с низким уровнем взаимодействия) выглядят правдоподобно лишь на первый взгляд, пока с ними не начинаешь взаимодействовать.

Ханипоты с высоким уровнем взаимодействия копируют реальную систему вплоть до мелочей и ведут себя так же. Ханипоты не только замедляют атаку и дезориентируют злоумышленников. Они также посылают сигналы тревоги и собирают информацию об атакующем. В некоторых случаях этих данных хватает, чтобы понять его методы и мотивы.

В 2017 году американские спецслужбы установили ханипоты в сети энергетических компаний, чтобы обнаружить и отследить хакеров которые пытались взломать их системы управления. Благодаря этому им удалось выявить их техники, инструменты и цели, а также предотвратить потенциальные атаки на критическую инфраструктуру США.

- Применение антивирусных программ, брандмауэров, систем обнаружения и предотвращения вторжений (англ. IDS/IPS), систем защиты от DDoS-атак и других технологий кибербезопасности. Эти технологии помогают защищать устройства, данные и сети от вредоносных программ, фишинга, сниффинга, спуфинга, инъекций кода и других видов атак. Они также позволяют обнаруживать и блокировать подозрительные действия, а также регистрировать их в логах. Для эффективной работы этих технологий необходимо постоянно обновлять их и настраивать их в соответствии с потребностями и угрозами.

В 2018 году Kaspersky Lab обнаружили и заблокировали вредоносную программу Slingshot, которая заражала роутеры и компьютеры в разных странах, в том числе в Казахстане. Программа была очень сложной и скрытной, и использовала разные методы для сбора и передачи данных хакерам. По данным Kaspersky, Slingshot была разработана государственным спонсором.

- Применение методов социальной инженерии и контрразведки. Это включает в себя манипулирование хакерами, чтобы заставить их раскрыть свои данные, планы, цели, союзников и противников. Также включает в себя дезинформацию, провокацию, подделку, подмену и другие способы введения хакеров в заблуждение, сбивания их с толку, дискредитации их или их групп, разжигания конфликтов между ними и т.д. Для этого могут использоваться различные каналы коммуникации, такие как электронная почта, социальные сети, форумы, чаты и т.д.

В 2019 году американские власти арестовали хакера Паоло Ардуино, который был одним из лидеров хакерской группы FIN7. Группа специализировалась на краже банковских данных с помощью фишинга и вредоносного ПО, и нанесла ущерб более чем 100 компаниям в США и других странах. Ардуино был пойман после того, как агенты ФБР под видом потенциальных работодателей убедили его приехать в США для собеседования.

- Применение методов криминалистики и расследования. Это включает в себя анализ логов, дампов памяти, файловой системы, сетевого трафика и других источников данных, которые могут содержать следы хакерских атак. Также используются методы идентификации, аутентификации и атрибуции хакеров, то есть определение их личности, местоположения, принадлежности и ответственности. Для этого могут применяться различные техники, такие как анализ IP-адресов, метаданных, цифровых подписей, стиля кода и других признаков. Кроме того, могут использоваться методы сбора доказательств, обеспечения их целостности, сохранности и допустимости в суде.

Виды поведенческих факторов которые могут выдать киберпреступника

Человеческий фактор: невнимательность, забывчивость и лень.

Злоумышленник может уметь стирать свои следы, он не всегда готов это делать: это отнимает много времени и сил. Задача эксперта по технической экспертизе — обнаружить зацепки, даже самые маленькие.

Например, мошеннику приходится много раз — до тысячи — входить в систему жертвы, скрывая свой IP адрес, название системы и отпечаток браузера. Но входов и подключений в каждом случае так много, что злоумышленник иногда не застрахован.

Временные метки

Еще один обычный след для экспертизы компьютерной техники — временные метки. Если злоумышленники добавили на компьютер новый файл или изменили существующий, их выдают временные метки. Даже если преступник подстраховался, изменение файла не может быть точным до наносекунд.

Поисковые запросы

Некоторые методы расследования компьютерных преступлений не отличаются от обычных. Например, запросы в Яндекс тоже могут помочь в поисках.

Речевые обороты

Если мошенник вел переписку с потенциальными жертвами, расследовательская группа может вычислить его по характерным фразам и оборотам, ошибкам в словах и пунктуации. Обычно этот метод используют ближе к концу расследования, когда есть несколько конкретных подозреваемых. Особенности письменной речи могут выдать даже страну собеседника. Например, использование в качестве смайлов скобки «)» и «(» вместо эмодзи характерно для русскоязычного населения и жителей СНГ.

Государство и борьба с хакерами

Разные страны также применяют социальную инженерию, но в обратном направлении – для выявления и задержания хакеров. Это чаще всего связано с решением двух основных задач:

- деанонимизация;

- арест;

Особое внимание следует уделить государственным АПТ-группировкам, борьба с которыми осложнена их профессионализмом и закрытым характером. Эти группы обладают информацией о методах спецслужб и активно минимизируют риски, связанные с их выявлением. Примером может служить северокорейская группировка, которая, вероятно, никогда не покидает страну, снижая тем самым риск ареста к минимуму.

Случаи невнимательности могут стать причиной провала даже для самого "продвинутого анонимуса", который старается минимизировать цифровые следы в атакуемых системах и защищать свою анонимность.

Совет

В 2011 году американский хакер Коди Крецингер был арестован за участие в кибератаке на сайт Sony Pictures, в результате которой были похищены личные данные более миллиона пользователей. Он использовал VPN-сервис HideMyAss, который сотрудничал с ФБР и предоставил им логи его активности.Пример показывает что полное доверие VPN-сервисам опрометчиво, они могут хранить и продавать данные пользователей а также активно сотрудничать со спецслужбами

В 2013 году Павел Врублевский провел DDoS-атаку на серверы компании-конкурента "Ассист", что привело к недоступности сайтов их клиентов, включая сайт "Аэрофлота".

Методы выявления и доказательства вины хакера следующие: Врублевский и его соучастники использовали мессенджер ICQ. Во-первых, этот мессенджер принадлежит Mail.Ru Group, чье тесное взаимодействие с правоохранительными органами известно. Во-вторых, сам сервис ICQ не считается безопасным. Было бы разумнее выбрать более защищенный мессенджер или хотя бы использовать шифрование. Вероятно, деанонимизация произошла из-за глупости группы или из-за простой лени. Более осведомленные люди в области шифрования сообщений в мессенджерах, вероятно, столкнулись бы с большими трудностями в доказательстве вины.

Тот же принцип справедлив и для теневого сегмента интернета – не все форумы и площадки в даркнете гарантируют высокий уровень безопасности данных. Факт общения на таких платформах может быть опасным для хакера, особенно если он склонен к тщеславию и стремится получить одобрение.

Многие известные хакеры были выявлены, включая тех, кто стал жертвой "побочного ареста коллеги", который, чтобы сократить свой срок, рассказывал о других хакерах.

Иногда к персональной глупости одного злоумышленника добавляется тщеславие его коллег по группировке, что приводит к извращенной "корпоративной этике".

Бывают случаи, когда хакера поймали не из-за его порочных черт, а из-за его банальной сентиментальности. Многие люди, вопреки рекомендациям экспертов по информационной безопасности, устанавливают на свои учетные записи ассоциативные пароли, такие как имена, символические слова или названия, связанные с их личной жизнью. Эта сентиментальность может стать причиной уязвимости.

Иллюстрацией человеческого фактора, являющегося частой причиной выявления хакера, может служить история Джереми Хаммонда. Он взломал базу крупного разведывательного агентства, обслуживающего крупные корпорации и даже государство. Джереми не ограничился этим и совершил кражу средств с банковских карточек клиентов агентства. Вся информация хранилась на удаленном, зашифрованном диске, но пароль к нему состоял из клички его кошки и пары порядковых цифр. Агенты ФБР давно следили за Джереми, поэтому прозвище его питомца было им известно. Так наивность и отчасти глупость обеспечили ему 10 лет тюрьмы.

Суммируя различные случаи, можно сделать вывод о том, что проблема социальной инженерии остается важной. Пока хакер остается человеком с собственными потребностями и особенностями личности, он будет допускать ошибки, которые могут привести к его выявлению.

Также стоит отметить, что даже современные технологии и развитая кибербезопасность не исключают риски для жертв хакерских атак, поскольку социальная инженерия остается эффективным методом воздействия на человеческий фактор.