Удаление аккаунтов

В своем курсе я уже рассказывал об одной из главных мер борьбы с утечками – удалении всех неиспользуемых аккаунтов. Я сильно удивлюсь, если у кого-то из вас нет старых, забытых и неиспользуемых аккаунтов, у меня таких нашлись десятки.

Чем опасны такие оставленные аккаунты, лучше всего говорят истории жертв сервиса тайных знакомств для женатых Ashley Madison. Сайт был взломан, и в публичном доступе оказались тысячи аккаунтов, владельцы многих из них давно перестали использовать сервис.

Вряд ли вам понравится, если ваши переписки многолетней давности в результате утечки окажутся в публичном доступе, у ваших недругов или конкурентов. Утечки в большинстве случаев происходят при взломе сервиса, и если вашего аккаунта там не окажется, значит, не произойдет и утечки ваших данных.

Как это сделать? Конечно, можно сесть и вспомнить, где у вас были аккаунты, однако память в этом случае ненадежный помощник, особенно если речь идет о годах. Потому я хочу предложить вам два метода поиска сайтов, где у вас есть аккаунты.

Но еще перед началом рекомендую проверить, не поучаствовали ли уже ваши данные в утечках, эта проверка не займет больше минуты. Подробнее о ней я рассказывал в этой главе.

Сервисы для поиска и удаления аккаунтов

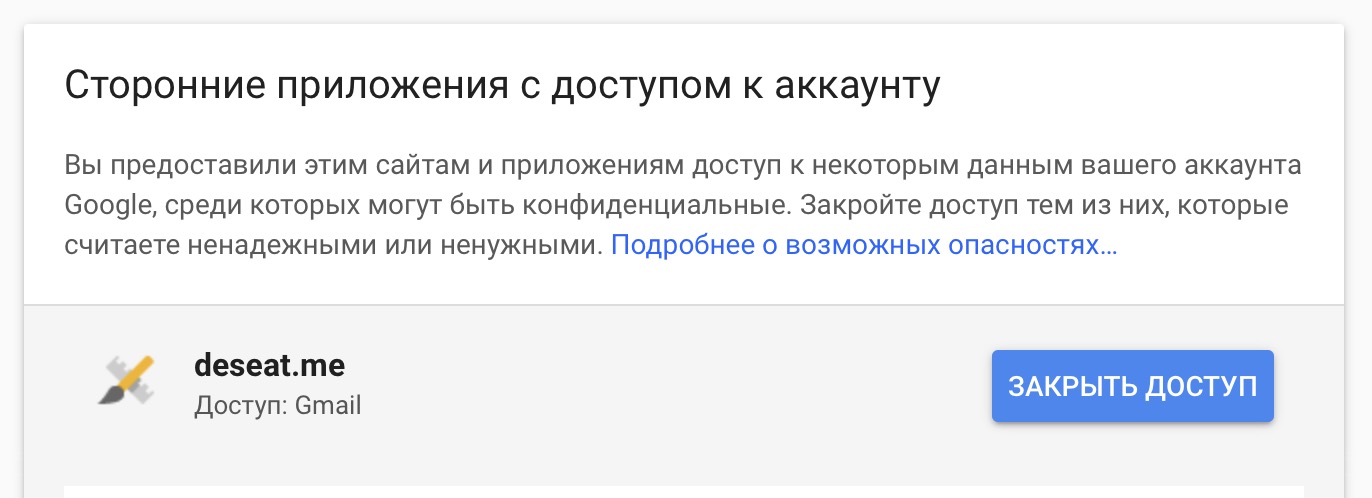

Первый метод – использовать сервисы для поиска и удаления аккаунтов. Есть несколько сервисов, предлагающих эти услуги бесплатно. Я рекомендую deseat.me(сайт уже не доступен, альтернатива - JustDelete.me), он подойдет пользователям почты Gmail и Outlook.

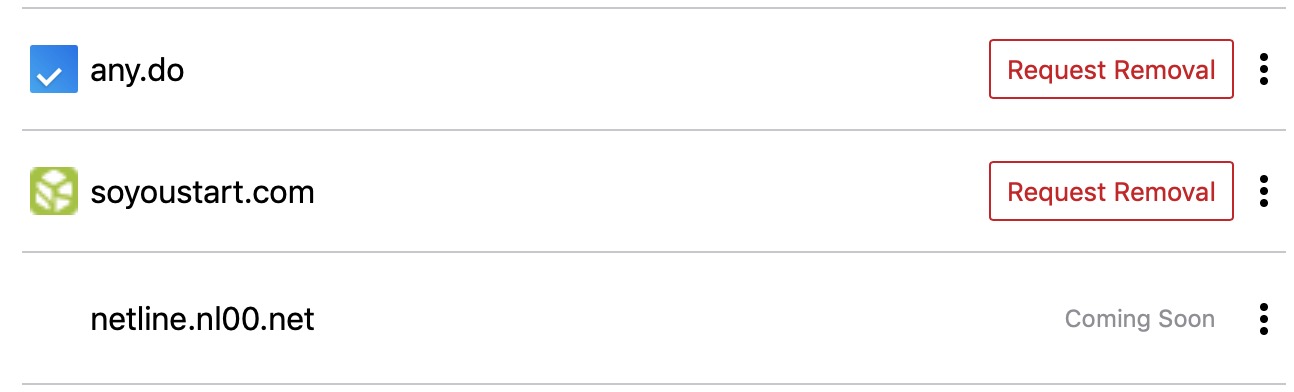

Этот сервис находит аккаунты и позволяет отправить запрос на удаление в пару кликов. К сожалению, знает он не все сайты, особенно плохо знаком с русскоязычными, потому не является полноценной заменой ручного поиска, а лишь его дополнением.

Как это работает? Вы авторизуетесь в deseat.me, предоставляя ему права чтения и отправки писем. Сервис сканирует ваш почтовый ящик, находит известные ему сайты, а затем предлагает вам отправить запросы на удаление аккаунтов на них. Вы сами решаете, какие из них оставить, а какие удалить. Запрос на удаление отправляется нажатием кнопки «Request Removal».