Анонимная поисковая система DuckDuckGo

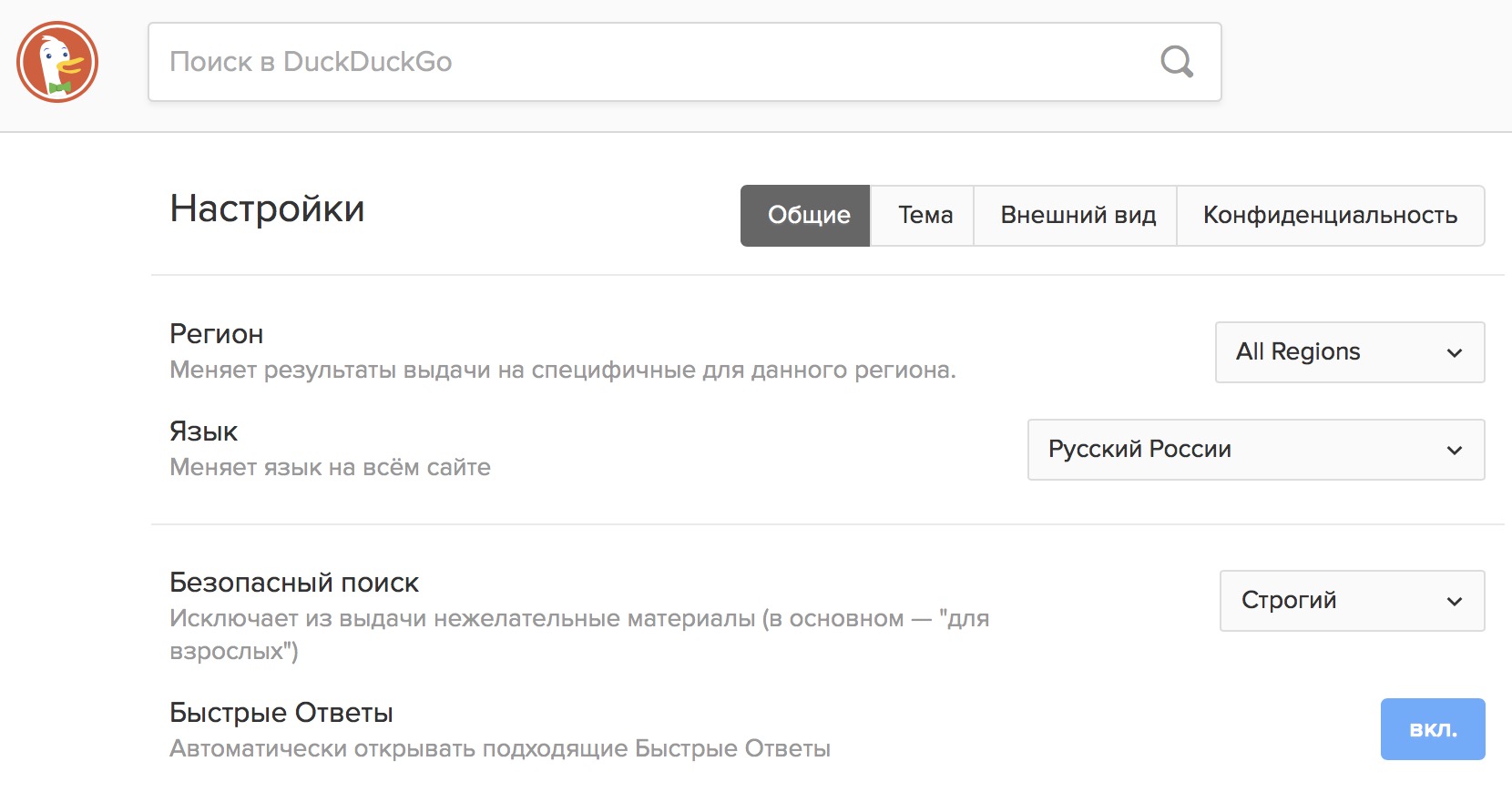

В этой главе я хочу рассказать вам об альтернативе Google и Яндекс, которую я рекомендую взять на вооружение. Это DuckDuckGo - поисковая система с открытым исходным кодом.

В основу работы поисковой системы DuckDuckGo заложен принцип отказа от записи и хранения какой-либо информации о пользователях и продажи данных пользователей рекламодателям. DuckDuckGo не хранит историю запросов, IP-адреса (за исключением логгирования на уровне серверов), информацию о пользователях, не использует cookies для отслеживания дальнейшей активности пользователя.

Cookies позволяют отслеживать ваши запросы и привязать их к одному профилю, даже если вы не авторизуетесь на сайте поисковой системы. Эту технологию используют все поисковые системы от Google до Яндекс, но не DuckDuckGo.

А вот если вы авторизованы, историю запросов большинство поисковых систем позволяют посмотреть в настройках профиля. Этим пользуются компьютерные криминалисты, при осмотре устройства они проверяют не только историю браузера, но и историю поисковых запросов. По этой причине система экстренного уничтожения данных Panic Button (на 2021 год - проект закрыт.) при активации удаляет историю браузера, cookies и сохраненные пароли.

Однако, даже использование Panic Button не удалит историю на серверах компании. А компании обязаны выдавать историю поисковых запросов по решению суда и даже удаление данных при помощи инструментов личного кабинета не удаляет данные на серверах.

DuckDuckGo собирает информацию из разных источников, поисковых систем, а, кроме того, имеет своего поискового робота. Один из принципов DuckDuckGo - отказ от использования «пузыря фильтров» - системы, при которой поисковик показывает вам, что посчитает нужным вам исходя из имеющейся о вас информации.

За последние десятилетие поисковые алгоритмы сильно изменились, поисковые системы стараются максимально индивидуализировать выдачу, учитывая пол, возраст, интересы, регион и даже предыдущие запросы. Принцип DuckDuckGo - дать доступ ко всей информации, а не решать за пользователя, что ему надо.

Основная цель сбора данных о пользователе - не качественный поиск, а показ целевой рекламы. Google, Яндекс, Yahoo зарабатывают на продаже рекламы, а если точнее, на ваших кликах по объявлениям. Чем более адресные объявления будут демонстрироваться пользователю, тем с большей вероятностью он перейдет по одному из них, принеся компании доход.