Судя по названию уже понятно, о чем пойдет речь, написать данный обзор меня побудил большой интерес аудитории к "кубам". Вот одно из последних сообщений от подписчика по данному поводу:

Доброго времени, вы не планируете создать хотя бы отдельный мини курс по пользованию системой Qubes OS? Такой курс мне бы очень зашел, уверен другим желающим тоже. Я вот хочу перейти на qubes, но так не хочется плясок с бубном это единственное что тормозит(( я не считаю себя суперпродвинутым пользователем, но кое-что умею.Аноним

Ну что же - начнем с начала.

Что это такое и зачем? Простым языком.

Qubes OS - операционная система, ориентированная на безопасность. Обеспечивает она эту самую безопасность за счёт изоляции. Это значит, что каждый значимый процесс изолирован друг от друга. Помогает в этом гипервизор Xen, а простым языком - каждый процесс реализован в отдельной виртуальной машине. Что это нам даёт? Если одна из виртуальных машин будет "взломана" - то негативные последствия ограничатся только пределами этой виртуальной машины (но в теории можно взломать и сам гипервизор).

На практике - у вас несколько виртуальных машин. В одной браузер, который вы используете для работы. В другой виртуалке Tor роутер, который вы используете для анонимизации некоторых из виртуалок, а в третьей у вас допустим отдельный дистрибутив Kali Linux в которым оттачиваются навыки пентеста. Но вот не задача - когда вы игрались в Kali то в один момент что-то пошло не так. Более искушенные ребята взяли вас на живца и закинули вам зловред который чувствует себя в Kali как дома (руткит). Плохо. Но в вашем случае терпимо, так как все не хорошести от негодяев останутся в виртуалке Kali, остальные процессы затронуты зловредом не будут. И лечится данная оказия в крайнем случае простым удалением зараженной виртуалки. The End.

Стоит отметить, что принцип обеспечения безопасности за счёт изоляции реализует не только Qubes. Этим также промышляет такой дистрибутив как Whonix, о котором часть из вас наверняка слышала. Только помним, что Qubes — это полноценный дистрибутив, который вы устанавливаете как основную ОС на свой ПК, а Whonix поставляется в виде виртуалок (исключительно гостевая ОС на основе Debian), с которыми можно работать только с другого хоста - например из под того-же Qubes.

Внимание

По мнению автора, изоляция — это реально рабочий и эффективный метод, который хорошо себя зарекомендовал на практике (в отличии от Subgraph, например, где теоретическая часть хороша, но практическая реализация хромает).Хорошо, изоляция/виртуалки круто - с этим разобрались. Qubes позиционирует себя как наиболее эффективный вариант даже среди сородичей (и не безосновательно).

Значительный вклад в узнаваемость дистрибутива внес известный вами Эдвард Сноуден.

Данные слова были успешно растиражированы СМИ, и без задней мысли выброшены в массы что привело к ложной мысли о том, что "Qubes всему голова".

И вот опять я начну огорчать некоторых из вас. Что нам нужно для того, чтобы перейти на Qubes? Нам нужно железо на которые мы будем ставить данный дистрибутив. Возможно, некоторые из вас догадались, когда я расписывал выше про изоляцию что под каждый процесс генерировать виртуалку - дорогого стоит.

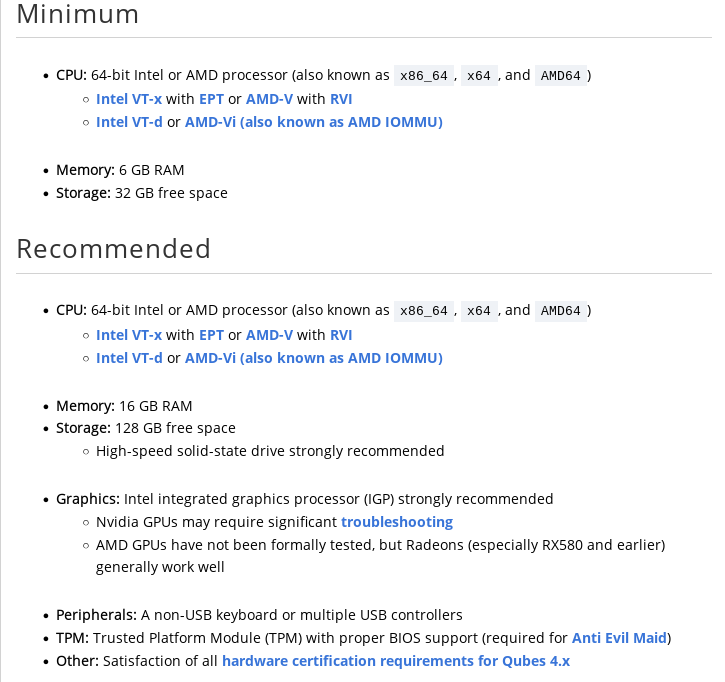

Дистрибутив очень требователен к железу, зайдем на официальный сайт посмотреть системные требования.

Вроде все не так страшно, как я рисую, ничего сверхъестественного.

Хочу сразу предостеречь от идеи равняться на минимальные системные требования. Для корректной работы "на полный вдох" без фризов они не очень актуальны. Но запускаться дистрибутив будет — это да. Но даже несмотря на это все выглядит не так уж и критично, не так ли?

Нюансы начинаются обычно, когда дело доходит до практики. Дело в том, что для корректной работы Qubes железо должно отвечать помимо системных требований еще и требованиям по обеспечению виртуализации и поддерживать.

- IOMMU - Технология Intel VT-d или AMD IOMMU (необходима для эффективной изоляции сетевых виртуальных машин и сквозной передачи PCI).

- SLAT - Преобразование адресов второго уровня (SLAT): поддержка Intel VT-x расширенных таблиц страниц (EPT) или поддержка AMD-V для быстрого индексирования виртуализации (RVI).

- TPM - Доверенный платформенный модуль с соответствующей поддержкой BIOS (требуется для Anti Evil Maid).

- HVM - Технология Intel VT-x или AMD-v (требуется для запуска доменов HVM, таких как AppVM под управлением Windows).

И вот тут наш выбор значительно сужается.

Условный "Алексей" - который всю жизнь просидел на Windows, и имеет не большой опыт с Ubuntu (игрался) может прочитать очередной пост в Telegram, что Кубы - круто.

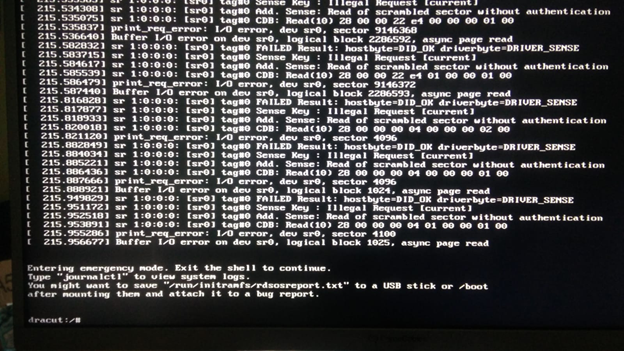

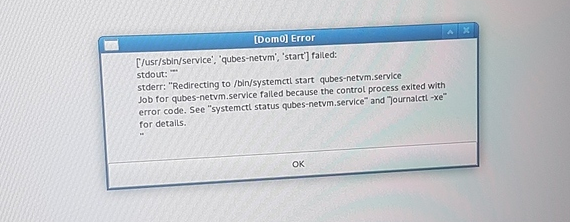

Алексей, который по личным причинам нуждается в хорошем обеспечении безопасности мчится в гипермаркет брать на последние деньги хорошее железо, специально под кубы. 16гб ОЗУ, мощный процессор и видеокарта не оставят никому шансов. Алексей врывается домой, по видео с YouTube быстро проходит все этапы простого установочника. Алексей перезагружает ПК и видит:

Или:

Алексей в замешательстве. Спустя неделю после штурма различных Linux форумов выясняется, что не смотря на ОЗУ и процессор его железо не совсем подходит для кубов. Алексей после не продолжительной депрессии, в которой оказался из-за ступора, вызванного огромным количеством новой информации, махает рукой "и так сойдет" начинает работать с Ubuntu или даже с Windows используя NordVPN и уезжает отдыхать через месяц после начала своей деятельности.

Как избежать схожей ситуации?

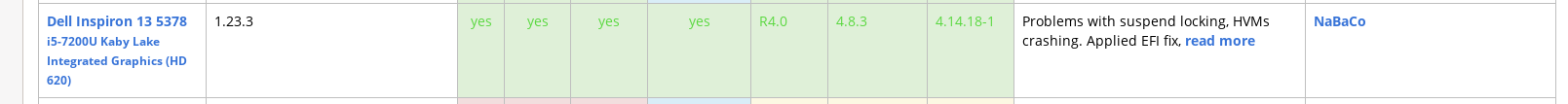

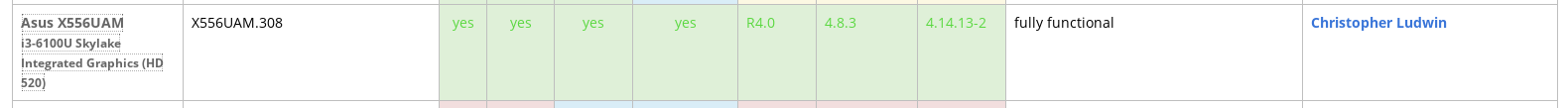

Есть несколько вариантов. Первый - это зайти на сайт и выбрать модель ПК которая протестирована, и все модули работают корректно. Например:

Рано обрадовался, не смотря на зеленый свет по всем модулям, правее следует комментарий от тестировщика о том, что модель подвержена сбоям HVM. Ну давайте еще поищем.

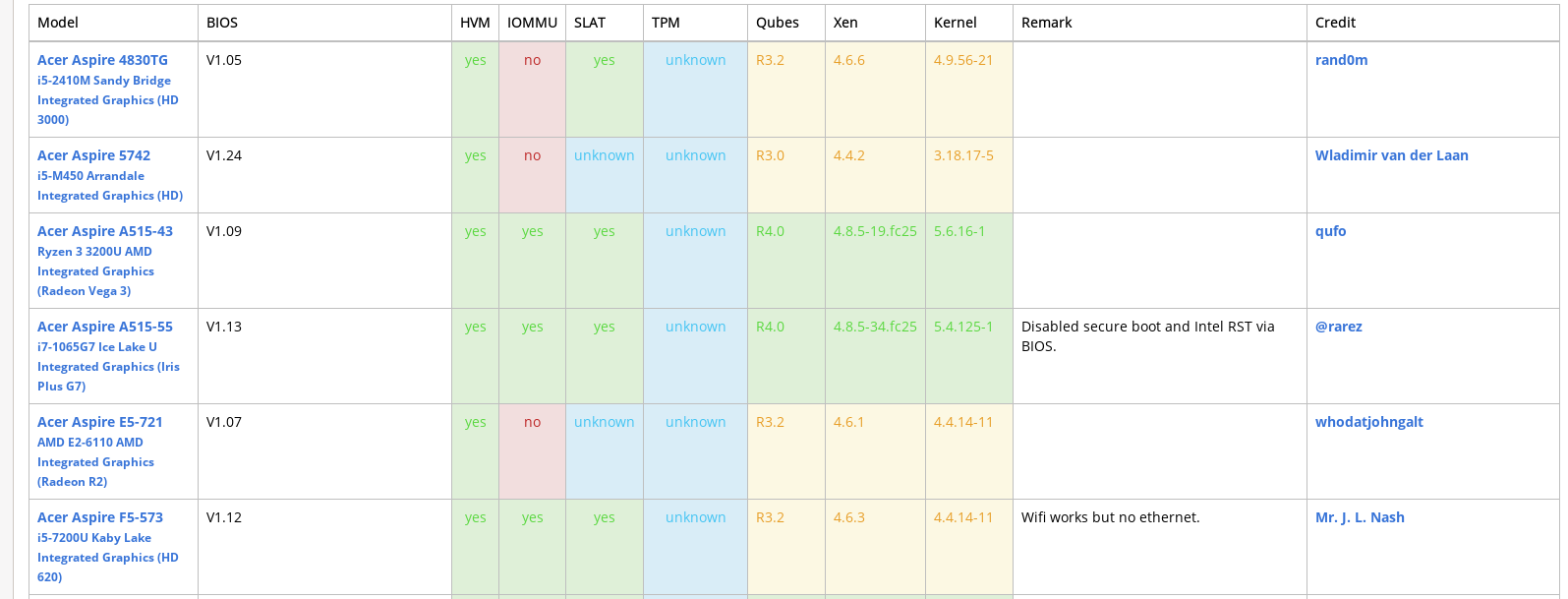

В большинстве случаев будем наблюдать такую картину:

Синий - неизвестно, красный - нет, желтый - есть нюансы. Синий цвет почти всегда касается TPM, он как мы уже знаем нам нужен для противодействия атакам evil-maid.

Что такое evil maid атака и почему так важна защита от неё?

Это атака, направленная против шифрования диска. Как правило полнодискового (full disk encryption). Тут мы подходим к нюансам разбивки диска в Linux системах. При установке дистрибутива, при выборе полнодискового шифрования вы создаете (или создает установочник) как минимум соответствующие разделы:

- Загрузчик

- Корневой раздел

- Файл подкачки (не обязательно)

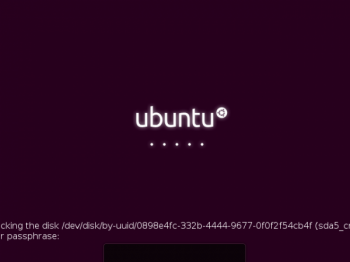

И нюанс состоит в том, что полнодисковое шифрование затрагивает все разделы кроме загрузчика, и поэтому дословно "полнодисковым" на практике не очень является. Загрузчик, так сказать "даёт искру" - вроде стартера в авто. Но он у нас лежит не зашифрованный, и условный злоумышленник может этот загрузчик заменить на свой зловредный. Внешне он будет ПОЛНОСТЬЮ идентичен вашему, разницы и не заметишь при запуске ПК и начале новой рабочей сессии. Так как окно ввода пароля полнодискового шифрования будет выглядеть точно также:

Вводите пароль - и в скором времени едете отдыхать. Так как введённый вами ранее пароль зловредный загрузчик отослал на сервер злоумышленника при первом же подключении к сети. Реализуется повсеместно, данный приём стоит на вооружении многих органов и очень ими любим за эффективность.

Вот только загрузчик тоже можно занести под полнодисковое шифрование - но это уже отдельная тема будущих статей.

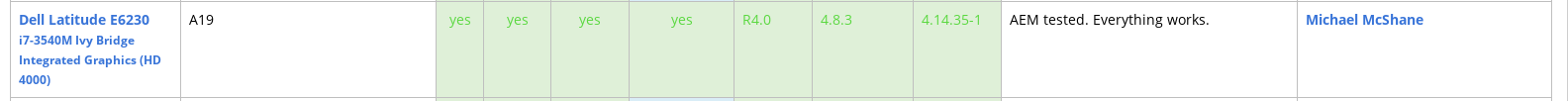

И все же потратив немного времени на поиск, удаётся иногда найти вроде как приемлемые протестированные варианты:

Хорошо, есть еще вариант приобрести сертифицированное железо. Но не факт, что оно будет в вашем регионе. На выбор 3 модели:

Insurgo PrivacyBeast X230

NitroPad X230

NitroPad T430

А также есть список рекомендов

анных, куда входят упомянутые выше модели.

С выбором вроде как разобрались, двигаемся дальше.

В самом начале я процитировал обращение одного из подписчиков, предлагаю разобрать его более подробно.

Первый момент:

Вы не планируете создать хотя бы отдельный мини курс по пользованию системой Qubes OS? Такой курс мне бы очень зашел, уверен другим желающим тоже.Аноним

Полный, расширенный гайд по использованию Qubes OS находиться вот тут. Чего-то добавить к нему, по сути нечего. Некоторых, возможно, отпугнет английский язык - я же рекомендую пользоваться Google Translate. Переводит он вполне корректно. Вопрос же появляется другой. Qubes это довольно специфический дистрибутив, основанный на Fedora но даже от нее отличается очень существенно, есть своя система подгрупп виртуальных машин. Это значит, что даже вчерашний пользователь ванильного Ubuntu в некоторых моментах попадёт в тупик.

Но это абсолютно нормальная ситуация, никто не рождается сразу с навыками использования Qubes.

Мнение

Моё личное мнение - новичкам, которые не сталкивались ранее с миром Linux, или сталкивались недостаточно сильно может быть сложновато и не понятно, и для них я бы рассмотрел другие, в целом не менее эффективные, но главное более понятные решения.Так как для эффективного использования нужно понимание того, что происходит.

Второй момент:

Я вот хочу перейти на Qubes, но так не хочется плясок с бубном это единственное что тормозит.Аноним

По поводу плясок с бубном - без них не получиться сделать вообще чего-либо стоящего в нашей жизни. Qubes это не та история, которую можно легко усвоить, посмотрев ролик на YouTube или прочитав какую-то статью. Внимательное изучение документации и практика — это ключ к победе.

Другой вопрос подходит ли это лично Вам? Эдвард Сноуден бывший работник ЦРУ, который занимался анализом данных и для которого Linux это повседневность. Это не значит, что Qubes это что-то невероятное для постижения - нет. Все дело в том, что не всем категориям пользователей данный дистрибутив подойдет.

И финальный аккорд:

Напоминаю очередной раз, ни Qubes, ни что-либо еще не является конечным решением для достижения цели. Даже успешная установка Qubes без дополнительных шагов не защищает вас от большинства атак и человеческого фактора.

Типичные атаки по активной деанонимизации это:

- Cross-device tracking

- Тайминг атаки

- Деанонимизация через сторонние сайты

- Сопоставление соединений

- Cookies

- Отпечатки браузера

- Файлы приманки

- Деанонимизация в мессенджерах при помощи P2P соединения

Также следует помнить, что даже гипервизор Xen (который любят по причине того, что он обеспечивает "bare metall virtualization " работающую на голом железе и некоторыми считается даже более надежной чем физическая изоляция!) НЕ неуязвим и в теории может быть также скомпрометирован.

Гипервизор Xen имеет потенциальные уязвимости, их можно изучить здесь.

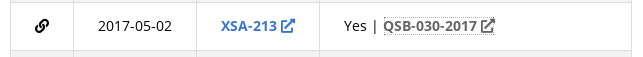

На данный момент уязвимостей, которые в теории могут воздействовать на Qubes - 81, для кого-то это может быть шоком, но для 10-летней статистики абсолютно нормальная ситуация. Некоторые уязвимости могут быть критичными, например, как XSA-213. Усугубляется она тем, что может быть эксплуатирована без каких-либо специфических условий для атаки. Как видим не смотря на обновления Qubes она все еще актуальна:

Могу лишь добавить, что Qubes эффективно использовать в тандеме с Whonix, точно также как и Эдвард Сноуден. Whonix проектируется с учетом возможного дуэта с Qubes, и является хорошим решением.